La auditoría de seguridad informática es un servicio que responde a la creciente preocupación para asegurar la disponibilidad, confidencialidad e integridad de la información de nuestra organización (protección de datos).

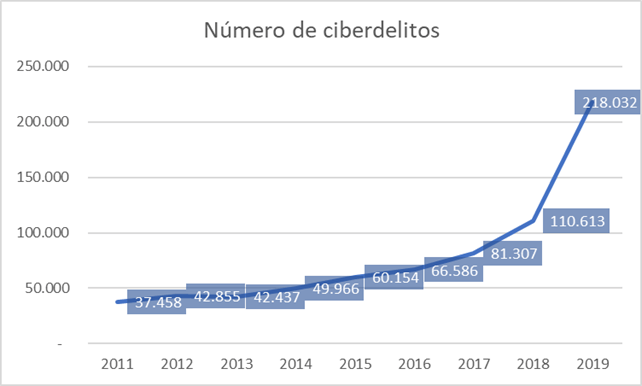

Estamos expuestos a un número creciente de ciberdelitos ante los que disponemos de dos armas: la información y la protección. Formar y realizar una información periódica a los usuarios, nos permite evitar las prácticas que favorecen el éxito de los ataques; la protección pondrá barreras que, en el mejor de los casos, impedirá que alcance su objetivo y, en el peor de los casos, lo reportará y retrasará hasta que podamos tomar medidas de corrección.

La auditoría de seguridad informática nos ayudará a mantener nuestros sistemas informáticos activos y preparados ante cualquier amenaza.

Contenidos

La auditoría de seguridad informática

Lógicamente, empezaremos por definir qué es la auditoría de seguridad, de forma que sepas qué puedes esperar de ella y por qué ayudará a tu tranquilidad.

¿Qué es una auditoría de seguridad informática?

Una auditoría de seguridad informática o auditoría de seguridad de los sistemas de información es un estudio que realiza un auditor informático con la finalidad de descubrir, enumerar, describir y solucionar las vulnerabilidades del sistema.

Por tanto, el objetivo final es que tu sistema de información sea robusto y esté protegido al máximo frente a intentos de entrada no autorizados, ciberataques, suplantaciones de identidad, etc… con la finalidad de garantizar la seguridad.

¿Por qué realizar una auditoría de ciberseguridad?

Porque nadie está libre de sufrir ataques y sus consecuencias suelen ser desastrosas para la organización. De hecho, te diremos algo más: con seguridad vas a sufrir ataques, por lo que debemos realizar la auditoría de seguridad informática para que, cuando los sufras, no existan consecuencias o estas sean mínimas.

¿Deseas contactar con un especialista?

El impacto que suponen los ciberdelitos en una organización es muy importante, tanto desde un punto de vista económico, en dedicación de recursos humanos y, especialmente, en cuanto a la sensación de vulnerabilidad que se extiende en toda la empresa.

Mientras lees este artículo, el website de tu organización está sufriendo intentos de acceso no autorizados. ¿Lo desconocías? Si tu sitio web está desarrollado bajo plataforma wordpress, la instalación de plugins como WordFence o Login Limits te permitirá comprobarlo (y si no los tienes instalados deberías hacerlo cuanto antes).

En España la preocupación por la seguridad está a un nivel similar que en el resto de países de Europa Occidental. Con un 34% de usuarios que no ceden datos en redes sociales por considerarlo una amenaza, esta cifra se asimila a la de Suecia (36%), Países Bajos (39%) o Francia (40%), que es el país con mayor preocupación por su seguridad en la Unión Europea.

¿Cuándo realizar una auditoría informática?

Ahora que ya sabemos qué es y por qué realizar la auditoría, la siguiente pregunta será ¿Debo realizar la auditoria de forma cíclica o realizarla una sola vez es suficiente?

Auditorías de ciberseguridad periódicas

Ya que el sistema de información es un elemento vivo, en el que constantemente se añaden nuevos elementos hardware y software, abiertos a cambios en sus configuraciones y a cambios en el conjunto de las personas que los utilizan, el trabajo de auditoría de seguridad informática debe realizarse de forma periódica.

¿Con qué frecuencia? Depende de varios aspectos.

- El valor que tiene para tu organización la información y el sistema entendido como un activo.

- El conjunto de acciones preventivas (seguridad activa) que hayas puesto en marcha con anterioridad.

Auditorías de ciberseguridad puntuales

Las auditorias de seguridad puntuales deben realizarse

- En el momento en que sospechemos o tengamos evidencias claras de haber sufrido un ataque, haya o no concluido con éxito para el atacante.

- Cuando introduzcamos nuevos elementos que varíen significativamente nuestra arquitectura hardware o software.

- Cuando se den cambios significativos en el conjunto de usuarios del sistema que pueden llevar a replantear la arquitectura de seguridad interna.

¿Cómo realizar la auditoría?

En un inicio, y debido a la amplitud de la disciplina, hay que fijar el objetivo de la auditoría.

El auditor realizará, en primer lugar, un inventario de elementos a auditar (redes, topologías y protocolos). En segundo lugar, verificará el cumplimiento de los diversos estándares internacionales que hayamos definido como esenciales en la empresa, para pasar a identificar los sistemas operativos, servicios y aplicaciones instaladas.

Tras ello, despliega el análisis completo de posibles vulnerabilidades, detectándolas y evaluando su posible impacto. Una vez analizadas, recomendará las acciones de corrección y medidas preventivas para el futuro, así como las acciones a tomar en caso de cualquier incidente de seguridad.

El hacking ético

Dentro de esta disciplina nos encontramos un perfil profesional, denominado hacker ético, cuya finalidad es la de descubrir las vulnerabilidades de los sistemas utilizando los mismos conocimientos y herramientas que utilizan los ‘hackers maliciosos’. Evidentemente su objetivo final es distinto; mientras el hacker malicioso utiliza estas vulnerabilidades para cometer delitos en beneficio propio, el hacker ético las saca a la luz, mediante test de penetración, para que se les dé una solución.

¿Cuáles son las vulnerabilidades encontradas más frecuentemente?

Aunque trataremos este tema en un artículo posterior, podemos adelantar que las vulnerabilidades más habituales son

Amenazas internas

- Derivadas de los permisos otorgados a los usuarios de la organización.

- Falta de control sobre las acciones realizadas por estos mismos usuarios.

- El uso de contraseñas débiles.

- Errores de configuración.

Amenazas externas

- Malware: La entrada de virus, gusanos, troyanos, ransomware o keyloggers en el sistema.

- Ataques de denegación de servicio.

- Inyección de código en bases de datos.