El 82% de las brechas de seguridad en 2024 involucraron movimiento lateral dentro de la red corporativa. Los atacantes ya no necesitan superar grandes barreras; aprovechan puntos débiles y se desplazan hasta alcanzar sus objetivos. En entornos híbridos, donde las cargas de trabajo se distribuyen entre el centro de datos y varias nubes, el perímetro tradicional ha desaparecido.

La microsegmentación zero trust responde a este desafío al asumir que cualquier conexión puede estar comprometida y requiere verificación continua. Esta guía describe cómo implementarla de manera práctica en empresas medianas, sin reemplazar la infraestructura actual.

Hubo un tiempo en el que la seguridad de una empresa se parecía a la de un castillo medieval. Un foso, una muralla, un puente levadizo. Todo lo que estaba dentro era de confianza; todo lo que venía de fuera, sospechoso. La VPN era ese puente levadizo digital: un túnel cifrado que permitía a los empleados remotos entrar en la fortaleza corporativa como si estuvieran sentados en su escritorio de la oficina.

Ese modelo funcionó razonablemente bien durante dos décadas. Pero el castillo ya no existe.

Hoy, los datos de tu empresa están repartidos entre un servidor local, dos o tres nubes públicas, media docena de aplicaciones SaaS y los portátiles de un equipo que trabaja desde casa, desde una cafetería en Madrid o desde un coworking en Lisboa. El perímetro corporativo, tal y como lo conocíamos, se ha disuelto. Y con él, las premisas sobre las que se construyó la seguridad basada en VPN.

Los números lo confirman. Según datos recientes del sector, más de la mitad de las organizaciones han sufrido al menos una brecha de seguridad vinculada a vulnerabilidades en su VPN durante el último año. No se trata de incidentes menores: hablamos de credenciales comprometidas que permitieron a los atacantes moverse lateralmente por toda la red, accediendo a recursos que nada tenían que ver con el punto de entrada original. El problema no es que la VPN sea una mala tecnología. El problema es que se diseñó para un mundo que ya no existe.

Frente a esta realidad, un concepto ha ganado terreno con fuerza en los últimos años: Zero Trust. «Nunca confíes, verifica siempre.» Una filosofía de seguridad que parte de una premisa incómoda pero realista: cualquier usuario, dispositivo o conexión puede estar comprometido en cualquier momento, venga de donde venga. No hay dentro ni fuera. Solo hay solicitudes de acceso que deben ser verificadas, autorizadas y monitorizadas de forma continua.

Ahora bien, si estás leyendo esto como director de IT o CTO, probablemente tu pregunta no sea teórica. Es práctica: ¿debo abandonar la VPN? ¿Zero Trust es viable para una empresa de mi tamaño y con mis recursos? ¿Puedo hacer la transición sin paralizar la operativa?

Este artículo no pretende venderte una solución ni declarar la muerte de la VPN. Lo que sí pretende es darte un marco de análisis claro, basado en datos y en la experiencia real de implementación, para que puedas tomar una decisión informada. Vamos a desgranar cómo funciona cada modelo, en qué se diferencian realmente, dónde brilla cada uno y, sobre todo, cómo trazar una hoja de ruta realista hacia el modelo que mejor se adapte a tu organización.

Contenidos

Qué es una VPN y cómo funciona

Una VPN — Virtual Private Network — crea una conexión cifrada entre el dispositivo de un usuario y la red corporativa a través de internet. Cuando un empleado activa su cliente VPN, se establece un túnel protegido por el que viaja toda la comunicación. Desde fuera, ese tráfico es opaco. Desde dentro, el usuario opera como si estuviera físicamente conectado a la red de la oficina.

El funcionamiento sigue una lógica directa. El usuario se autentica — normalmente con credenciales y, en el mejor de los casos, un segundo factor —. Si son válidas, la VPN le abre la puerta a la red interna. Y aquí aparece el primer problema estructural: en muchas implementaciones reales, una vez dentro, el usuario puede ver y potencialmente alcanzar recursos que no necesita para su trabajo. El servidor de nóminas, los repositorios de desarrollo, las carpetas de dirección. Todo convive en la misma red.

La VPN autentica una vez, en el momento de la conexión. Después, confía. No vuelve a preguntar quién eres, no evalúa si tu dispositivo sigue siendo seguro, no comprueba si tu comportamiento es coherente con tu rol. Un comercial conectado desde la WiFi de un hotel, un proveedor externo con credenciales compartidas, un portátil comprometido con la sesión aún activa — el atacante que consiga esas credenciales hereda exactamente los mismos privilegios que el usuario legítimo.

Esto no es un escenario teórico. A principios de 2025, una vulnerabilidad crítica en dispositivos Ivanti Connect Secure permitió la ejecución remota de código sin autenticación, afectando a organizaciones y agencias gubernamentales a escala global.

Y hay un problema que todo director de IT reconoce: el rendimiento. El modelo clásico centraliza todo el tráfico a través del CPD antes de redirigirlo. Cuando el destino es una aplicación SaaS en la nube, el tráfico sale a internet, entra por el túnel hasta el CPD y vuelve a salir a internet. Más latencia, peor experiencia, tickets de soporte. Sumado al coste operativo de mantener appliances, parches, licencias e incidencias de conectividad, la VPN se convierte en una carga silenciosa que pocos cuantifican.

Nada de esto significa que la VPN sea inútil. Significa que fue diseñada para un problema de otra época. Entender sus limitaciones es el primer paso para evaluar si Zero Trust es una alternativa viable para tu organización.

¿Deseas contactar con un especialista en Ciberseguridad?

Qué es Zero Trust (y qué no es)

Antes de nada, un matiz importante: Zero Trust no es un producto que puedas comprar ni un software que se instala un viernes por la tarde. Es un modelo de seguridad, una filosofía que cambia la forma en que tu organización gestiona el acceso a sus recursos. Confundir esto es el primer error que cometen muchas empresas — y el que más aprovechan ciertos vendedores.

El concepto tiene un origen concreto que merece la pena conocer. En 2009, Google fue víctima de la Operación Aurora, un ciberataque sofisticado atribuido a actores estatales que logró penetrar sus sistemas internos. Wikipedia La respuesta de Google no fue reforzar su perímetro — fue eliminarlo. En 2011 nació BeyondCorp, una iniciativa interna cuyo objetivo era permitir que cualquier empleado de Google trabajase desde redes no confiables sin necesidad de VPN. Google Cloud Esa decisión marcó el nacimiento práctico de Zero Trust tal y como lo conocemos hoy. Si una de las empresas más atacadas del planeta decidió que el modelo perimetral no era suficiente, la señal para el resto de la industria era clara.

El principio fundacional es sencillo de enunciar: «nunca confíes, verifica siempre». Frente al modelo VPN, donde la autenticación ocurre una vez y después se asume confianza, Zero Trust parte de una premisa opuesta: cada solicitud de acceso se evalúa de forma independiente, venga de donde venga. Da igual que el usuario esté en la oficina, en su casa o conectado desde la red corporativa. No hay zonas de confianza. No hay «dentro».

En la práctica, esto se traduce en tres principios operativos que un director de IT debe tener muy claros:

Verificación continua. La identidad del usuario se comprueba en cada solicitud, no solo al inicio de la sesión. Pero no basta con saber quién eres — el sistema evalúa también desde qué dispositivo accedes, cuál es su estado de seguridad, desde qué ubicación y si tu comportamiento es coherente con los patrones habituales. Si algo no encaja, el acceso se bloquea o se solicita una verificación adicional.

Privilegio mínimo. Cada usuario accede exclusivamente a los recursos que necesita para su función, y nada más. Un comercial ve el CRM. Un desarrollador ve los repositorios de su proyecto. Nadie obtiene acceso a «la red» porque en un modelo Zero Trust ese concepto deja de existir. Se concede acceso a aplicaciones concretas, no a segmentos de red.

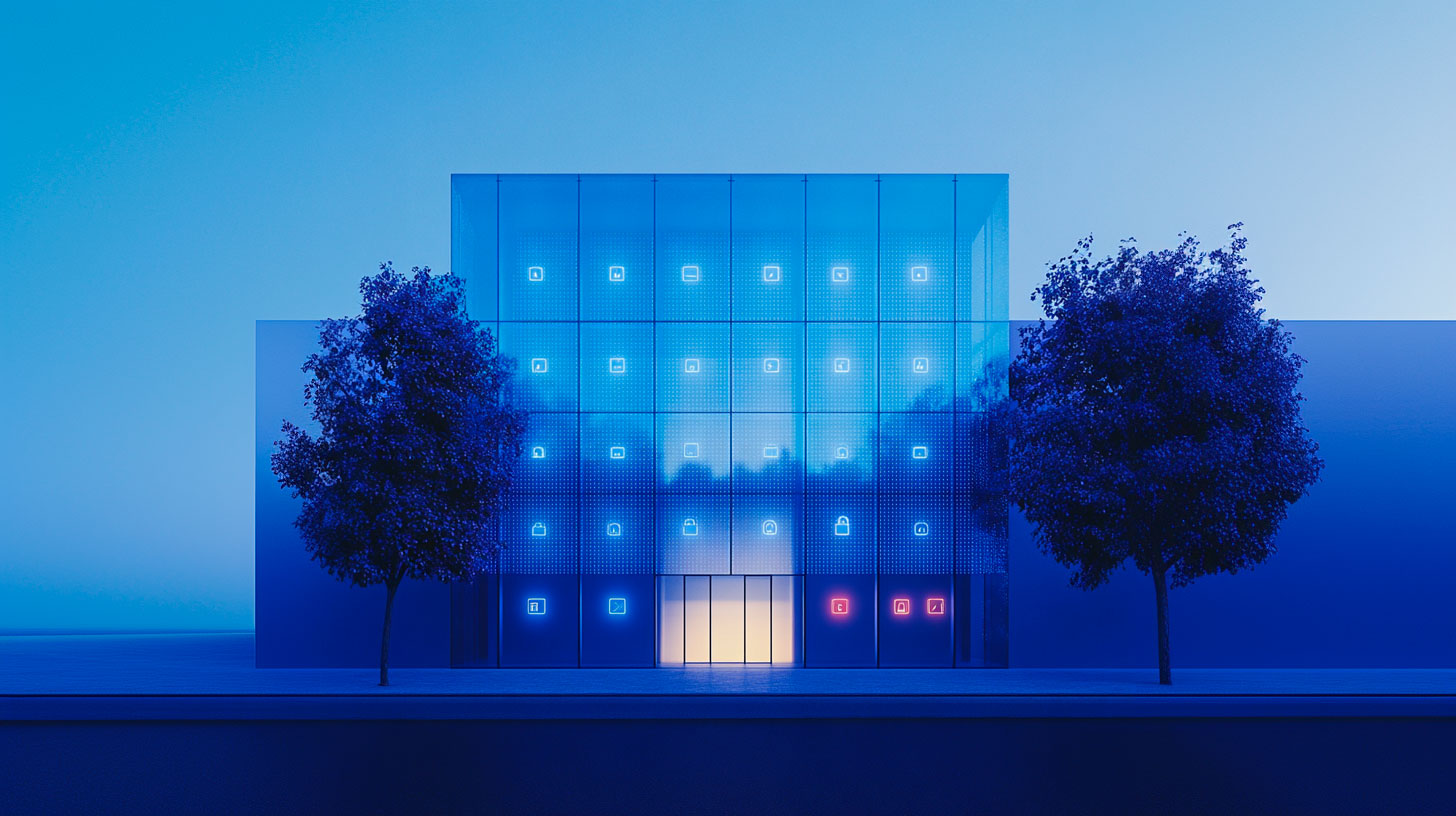

Microsegmentación. La red se divide en zonas aisladas. Si un atacante compromete un punto de acceso, no puede moverse lateralmente hacia otros recursos porque cada zona requiere su propia autorización. Es la diferencia entre que alguien robe la llave de una habitación de hotel y que esa llave abra todas las puertas del edificio.

Ahora bien, esto es lo que Zero Trust debería ser. Lo que no es, y conviene decirlo con claridad:

No es la muerte instantánea de la VPN. Muchas organizaciones que adoptan Zero Trust mantienen su VPN durante meses o incluso años para ciertos casos de uso. El propio Google tardó años en migrar la totalidad de sus flujos de trabajo internos, y reconoce que algunos casos de uso específicos requirieron soluciones intermedias antes de poder prescindir completamente de la VPN. USENIX Si Google necesitó tiempo, tu empresa también puede tomárselo.No es solo MFA. Implementar autenticación multifactor es un paso necesario, pero activar MFA y declarar que tu empresa es Zero Trust es como poner una cerradura nueva y decir que has blindado la casa. Es una pieza del puzzle, no el puzzle completo.

No es exclusivo de grandes corporaciones. Soluciones como Cloudflare Access o Google BeyondCorp ofrecen implementaciones de ZTNA (Zero Trust Network Access) que son accesibles para empresas medianas con equipos de IT reducidos. El ecosistema ha madurado lo suficiente para que el tamaño ya no sea excusa.

La gran pregunta para un CTO no es si Zero Trust es mejor en abstracto — casi siempre lo es —. La pregunta es si tu organización está preparada para implementarlo, a qué ritmo y con qué recursos. Eso es exactamente lo que abordaremos más adelante.

Otros artículos que podrían interesarte

VPN vs Zero Trust: comparativa directa

Si has llegado hasta aquí, ya tienes claro qué hace cada modelo y desde qué filosofía opera. Pero un director de IT necesita ver las diferencias lado a lado, sin rodeos, sobre los ejes que realmente pesan a la hora de tomar una decisión.

La tabla deja algo claro: Zero Trust supera a la VPN en casi todos los criterios que importan a nivel de seguridad y operativa. Pero hay una columna donde la VPN gana sin discusión: la complejidad de implantación. Instalar y configurar una VPN es un proceso conocido, documentado y que cualquier equipo de IT ha hecho decenas de veces. Implementar Zero Trust exige un cambio de mentalidad, un inventario exhaustivo de activos y usuarios, y una redefinición de las políticas de acceso desde cero.

Y ahí está la trampa. Muchas organizaciones miran esta comparativa, asumen que Zero Trust es objetivamente superior y lanzan un proyecto de migración sin medir su capacidad real de ejecución. El resultado son implementaciones a medias que no ofrecen la seguridad de Zero Trust ni la estabilidad de la VPN que ya tenían.

La comparativa no debe leerse como «VPN malo, Zero Trust bueno». Debe leerse como una hoja de ruta: ¿en qué columnas estás más expuesto hoy y qué capacidad tienes para cerrar esas brechas de forma progresiva?

Las VPN bajo presión: por qué el modelo tradicional muestra grietas

Todo lo que hemos visto en la comparativa anterior no es un ejercicio teórico. Las vulnerabilidades en infraestructuras VPN se han convertido en uno de los vectores de ataque más explotados de los últimos dos años, y las cifras no dejan lugar a interpretaciones optimistas.¡

Estos datos proceden de encuestas a cientos de profesionales de IT y ciberseguridad. Pero los números, por contundentes que sean, no cuentan la historia completa. Lo que realmente ha sacudido al sector es la cadena de incidentes concretos que se han sucedido entre 2024 y 2025, afectando a los principales fabricantes de soluciones VPN del mercado.

El patrón es claro y se repite en todos los casos: los dispositivos VPN, por su propia naturaleza, están expuestos a internet y representan un punto de entrada único. Cuando una vulnerabilidad aparece — y aparece con frecuencia — los grupos de ransomware y los actores estatales la explotan antes de que muchas organizaciones hayan tenido tiempo de aplicar el parche. No es una cuestión de negligencia; es una limitación estructural del modelo.

Hay un detalle especialmente relevante que todo director de IT debería subrayar: en varios de estos incidentes, la autenticación multifactor no fue suficiente para frenar el ataque. La vulnerabilidad de SonicWall, por ejemplo, permitía secuestrar sesiones VPN activas esquivando por completo el MFA. Esto refuerza algo que ya vimos: MFA es necesario, pero no es una solución completa si el modelo de acceso subyacente sigue siendo permisivo.

A todo esto se suma un problema que no aparece en los informes de vulnerabilidades pero que cualquier responsable de IT reconoce de inmediato: la fatiga operativa. Mantener una infraestructura VPN significa estar en alerta permanente ante CVEs, coordinar ventanas de parcheo, gestionar appliances que envejecen y resolver tickets de usuarios que no pueden conectarse. El 51% de las organizaciones reporta que sus VPN ofrecen una mala experiencia de usuario, y el 22% señala la lentitud de conexión como la queja principal.

Nada de esto significa que debas arrancar la VPN de tu infraestructura mañana. Pero sí significa que seguir operando con VPN como pieza central de tu estrategia de acceso remoto sin un plan de evolución es asumir un riesgo creciente — tanto a nivel de seguridad como de operativa diaria.

Cuándo la VPN sigue siendo una opción válida

Después de todo lo anterior, sería fácil concluir que la VPN es una tecnología obsoleta que debería desaparecer cuanto antes. Pero ese discurso, además de simplista, puede llevar a decisiones precipitadas que generen más problemas de los que resuelven.

La realidad es que hay escenarios donde una VPN bien configurada y mantenida sigue cumpliendo su función de forma razonable. Ignorar esto no es honestidad técnica — es marketing disfrazado de artículo.

Equipos pequeños con infraestructura on-premise. Si tu empresa tiene 20 empleados, un servidor local y una o dos aplicaciones internas, el coste y la complejidad de implementar Zero Trust puede no estar justificado. Una VPN con MFA activado, segmentación básica de red y un plan de parcheo riguroso sigue siendo una solución funcional.

Conexiones site-to-site. Para enlazar dos sedes o conectar un CPD con una oficina remota, las VPN IPsec siguen siendo una opción sólida y probada. Zero Trust está diseñado fundamentalmente para el acceso usuario-aplicación, no para interconexión permanente entre redes.

Fases de transición. La mayoría de organizaciones que adoptan Zero Trust no apagan su VPN el primer día. Durante meses — a veces años — ambos modelos coexisten. Las aplicaciones legacy que no soportan autenticación moderna, los dispositivos IoT o los sistemas SCADA pueden requerir VPN como puente hasta que exista una alternativa viable.

Presupuesto limitado y equipo de IT reducido. Implementar ZTNA requiere tiempo, conocimiento y dedicación. Si tu equipo de IT ya está al límite gestionando el día a día, lanzar un proyecto de Zero Trust sin recursos suficientes es la receta para una implementación a medias que no protege más que lo que ya tenías.

La clave no es defender la VPN a toda costa ni declararla muerta. Es ser honesto con el punto de partida de tu organización y diseñar un plan de evolución realista. Una VPN bien gestionada hoy es mejor que un Zero Trust mal implementado mañana.

La hoja de ruta hacia Zero Trust: un enfoque progresivo

Si después de leer las secciones anteriores has llegado a la conclusión de que tu organización necesita moverse hacia Zero Trust, el siguiente paso no es buscar un proveedor y firmar un contrato. El siguiente paso es entender que Zero Trust no se compra — se construye, y se construye por fases.

La razón por la que muchas implementaciones fracasan o se quedan a medias es precisamente esta: se abordan como un proyecto de tecnología cuando en realidad son un proyecto de arquitectura, procesos y cultura. Cambiar la forma en que tu organización gestiona el acceso a sus recursos toca políticas, flujos de trabajo, herramientas y hábitos de personas. No se resuelve con una licencia.

Dicho esto, hay una secuencia lógica que funciona y que las organizaciones que han completado la transición con éxito tienden a seguir:

Fase 1: Inventario y visibilidad. No puedes proteger lo que no conoces. El primer paso es mapear todos los activos, aplicaciones, usuarios y flujos de acceso de tu organización. ¿Quién accede a qué? ¿Desde dónde? ¿Con qué dispositivos? Muchas empresas descubren en esta fase que tienen aplicaciones olvidadas, cuentas huérfanas y permisos heredados que nadie ha revisado en años. Aquí es donde herramientas como Jira Service Management demuestran su valor real: su módulo de gestión de activos y configuración permite construir un mapa de dependencias entre servicios, infraestructura y usuarios que sirve como base para todo lo que viene después.

Fase 2: Identidad como nuevo perímetro. Si en el modelo VPN el perímetro era la red, en Zero Trust el perímetro es la identidad. Esto significa implementar una gestión de identidades y accesos (IAM) robusta: directorio centralizado, autenticación multifactor obligatoria, políticas de acceso condicional y Single Sign-On. Soluciones como Atlassian Guard aplican directamente estos principios dentro del ecosistema de trabajo colaborativo, permitiendo conectar proveedores de identidad, imponer MFA y gestionar la seguridad de usuarios externos desde un punto centralizado — un ejemplo concreto de cómo Zero Trust se integra en las herramientas que tus equipos ya utilizan a diario.

Fase 3: Microsegmentación y privilegio mínimo. Con el inventario hecho y la identidad reforzada, el siguiente paso es redefinir quién puede acceder a qué, y limitar ese acceso al mínimo imprescindible. Esto implica revisar roles, eliminar permisos excesivos y segmentar la red para que un compromiso en un punto no se propague al resto. Es la fase más laboriosa, pero también la que más impacto tiene en la reducción de riesgo real.

Fase 4: Monitorización continua y respuesta a incidentes. Zero Trust no termina cuando configuras las políticas de acceso. El modelo exige verificación continua, y eso requiere visibilidad en tiempo real sobre qué está ocurriendo en tu entorno. Detección de anomalías, alertas automatizadas, respuesta ante incidentes estructurada. Aquí es donde un flujo de gestión de incidentes bien definido — con escalado, runbooks y revisiones post-incidente — marca la diferencia entre contener una amenaza en minutos o descubrirla semanas después.

Fase 5: Iteración y mejora continua. Las políticas de acceso no son estáticas. Nuevos empleados, nuevas aplicaciones, nuevas amenazas. Zero Trust es un proceso vivo que requiere revisión periódica, auditoría de logs, ajuste de políticas y formación continua del equipo. Las organizaciones que lo tratan como un proyecto con fecha de fin vuelven a acumular deuda de seguridad en cuestión de meses.

Un apunte importante: no necesitas completar las cinco fases antes de obtener beneficios. Muchas organizaciones empiezan aplicando ZTNA solo a sus aplicaciones SaaS críticas — correo, CRM, herramientas de colaboración — mientras mantienen la VPN para el resto. Ese enfoque híbrido es perfectamente válido y, de hecho, es el camino más habitual.

Cómo elegir: una guía de decisión para directores de IT

Llegados a este punto, ya tienes el contexto técnico, los datos y los matices. Pero si eres director de IT o CTO, lo que necesitas ahora es un marco práctico para tomar una decisión adaptada a tu realidad, no a la de Google ni a la del caso de éxito que presenta un vendor en su último webinar.

La elección entre mantener tu VPN, migrar a Zero Trust o adoptar un modelo híbrido depende de cuatro factores que deberías evaluar con honestidad antes de hablar con ningún proveedor:

- Madurez cloud de tu organización. ¿Dónde viven tus aplicaciones críticas? Si el 80% de tu operativa ya está en SaaS y cloud pública, estás pagando el peaje de una VPN que redirige tráfico innecesariamente por tu CPD. En ese escenario, ZTNA aporta valor inmediato. Si tu infraestructura sigue siendo mayoritariamente on-premise, la urgencia es menor — pero no inexistente.

- Dispersión geográfica y modelo de trabajo. Una empresa con todos sus empleados en una sede tiene necesidades de acceso remoto muy diferentes a una con equipos distribuidos en tres países y proveedores externos accediendo a recursos internos. Cuanto mayor es la dispersión, más evidentes se hacen las limitaciones de la VPN y más sentido cobra un modelo basado en identidad y contexto.

- Capacidad interna real. No la que aparece en el organigrama — la real. ¿Cuántas personas de tu equipo pueden dedicar tiempo a un proyecto de migración sin desatender la operativa diaria? ¿Tienes expertise interno en IAM, segmentación de red y gestión de políticas de acceso? Si la respuesta es «no tenemos margen», una migración forzada solo generará deuda técnica y frustración. En ese caso, buscar un partner tecnológico que acompañe el proceso no es un lujo — es una necesidad.

- Requisitos de cumplimiento normativo. Dependiendo de tu sector — sanidad, finanzas, administración pública — es posible que regulaciones como el ENS, GDPR o NIS2 ya te estén empujando hacia modelos de verificación continua y privilegio mínimo. En algunos casos, la migración a Zero Trust no es una opción estratégica sino una obligación regulatoria con plazos definidos.

Sea cual sea el resultado de esta evaluación, hay algo que no debería ser negociable: tener un plan documentado. Incluso si la decisión hoy es mantener la VPN, ese plan debería incluir un calendario de revisión, un análisis de riesgos actualizado y una fecha concreta para reevaluar la estrategia. Lo peor que puede hacer un director de IT no es elegir la opción equivocada — es no elegir y dejar que la inercia decida por él.

Conclusión: no es VPN o Zero Trust, es entender tu punto de partida

Si este artículo ha cumplido su objetivo, a estas alturas deberías tener claro que la pregunta correcta nunca fue «¿VPN o Zero Trust?». La pregunta correcta es: ¿dónde está mi organización hoy, hacia dónde necesita ir y cuál es el camino más realista para llegar?

Hemos visto que la VPN no es una tecnología rota — es una tecnología diseñada para un contexto que ha dejado de existir en la mayoría de las organizaciones. El trabajo distribuido, la adopción masiva de cloud y SaaS, y una superficie de ataque que no deja de crecer han puesto en evidencia un modelo que confía demasiado y verifica demasiado poco.

Hemos visto también que Zero Trust no es una solución mágica que se activa con un clic. Es un cambio de filosofía que requiere inventario, planificación, inversión en identidad y un compromiso de mejora continua. Las organizaciones que lo han implementado con éxito no lo hicieron de un día para otro — lo hicieron por fases, con pragmatismo y aceptando que la coexistencia con la VPN era parte del camino.

Y hemos visto que hay escenarios legítimos donde la VPN sigue siendo la opción más sensata, siempre que se gestione con rigor: MFA activo, parcheo al día, segmentación de red y una revisión periódica de si las condiciones que justifican su uso siguen vigentes.

Lo que no es aceptable, en ningún escenario, es la inacción. Mantener una infraestructura VPN sin un plan de evolución documentado, sin evaluar los riesgos que los datos del sector ponen sobre la mesa y sin una fecha concreta para revisar la estrategia no es prudencia — es deuda de seguridad que se acumula en silencio.

Preguntas frecuentes

¿Zero Trust significa eliminar la VPN por completo? No necesariamente. Zero Trust es un modelo de seguridad que puede convivir con la VPN durante la transición. Muchas organizaciones mantienen la VPN para casos de uso específicos — conexiones site-to-site, aplicaciones legacy o dispositivos que no soportan autenticación moderna — mientras aplican ZTNA en el resto. Lo importante es tener un plan de evolución, no un interruptor.

¿Cuánto cuesta implementar Zero Trust? No hay una cifra única porque depende del punto de partida de cada organización. Existen soluciones ZTNA con planes gratuitos para equipos pequeños y opciones de suscripción cloud que eliminan la inversión en hardware. El coste real no está tanto en las licencias como en el tiempo de planificación, rediseño de políticas y formación del equipo. A cambio, muchas empresas reportan una reducción significativa en costes operativos de mantenimiento VPN a medio plazo.

¿Es Zero Trust viable para una pyme o solo para grandes corporaciones? Es viable. El ecosistema ha madurado mucho en los últimos años y hay soluciones diseñadas específicamente para empresas medianas con equipos de IT reducidos. La clave está en no intentar replicar la arquitectura de Google, sino en aplicar los principios — verificación continua, privilegio mínimo — de forma progresiva y proporcional a tus recursos.

¿Qué pasa con las aplicaciones legacy que no soportan autenticación moderna? Es uno de los retos más habituales. La solución suele pasar por interponer un proxy de acceso o un broker de identidad entre el usuario y la aplicación, de forma que la verificación se realice antes de que el tráfico llegue a la app. En los casos donde esto no es posible, la VPN segmentada sigue siendo una opción válida como puente temporal.

Si mi VPN funciona bien y no he tenido incidentes, ¿debería preocuparme? Que no hayas detectado incidentes no significa que no los haya habido — la falta de visibilidad es precisamente una de las limitaciones del modelo VPN. Lo recomendable es hacer una evaluación honesta: ¿tienes los parches al día? ¿Tu appliance está en la lista de CVEs recientes? ¿Sabes quién accede a qué desde dónde? Si no puedes responder con confianza, el riesgo existe aunque no sea visible.

¿Cuánto tiempo lleva una migración a Zero Trust? Depende del alcance y la complejidad, pero las implementaciones realistas se miden en meses, no en semanas. La fase de inventario y planificación puede llevar entre uno y tres meses. El despliegue de IAM y ZTNA para las aplicaciones críticas, otro trimestre. Y la maduración del modelo — microsegmentación completa, monitorización continua — es un proceso vivo que se extiende en el tiempo. Google tardó años. Tu empresa puede empezar a obtener beneficios mucho antes, pero no esperes resultados de un día para otro.

¿Qué papel juegan herramientas como Jira Service Management o Atlassian Guard en una estrategia Zero Trust? Un papel muy concreto. Jira Service Management permite estructurar la gestión de incidentes de seguridad con flujos de escalado, alertas automatizadas y revisiones post-incidente — un pilar fundamental de la fase de monitorización y respuesta. Atlassian Guard aplica principios Zero Trust directamente dentro del entorno Atlassian Cloud: SSO, MFA obligatorio, aprovisionamiento centralizado de usuarios, detección de comportamiento anómalo y clasificación de datos sensibles. No sustituyen a una solución ZTNA de red, pero cubren un eslabón crítico: la seguridad de las herramientas donde tus equipos trabajan cada día.