El perímetro de seguridad tradicional se entendía durante años como los límites físicos de la oficina y el centro de datos. Todo lo que estaba dentro era “seguro” y lo que estaba fuera debía ser controlado mediante firewalls y conexiones remotas a través de VPN. Este enfoque funcionaba en una época en la que los empleados trabajaban desde la sede central y las aplicaciones críticas estaban alojadas en infraestructuras propias.

Ese modelo se ha roto con la llegada del teletrabajo, el uso masivo de dispositivos móviles y la adopción de aplicaciones SaaS como Microsoft 365, Salesforce o Google Workspace. Hoy, los usuarios se conectan desde cualquier lugar y dispositivo, mientras que los datos y aplicaciones residen tanto en la nube como en entornos híbridos. El perímetro ya no es un espacio físico, sino un ecosistema dinámico y distribuido.

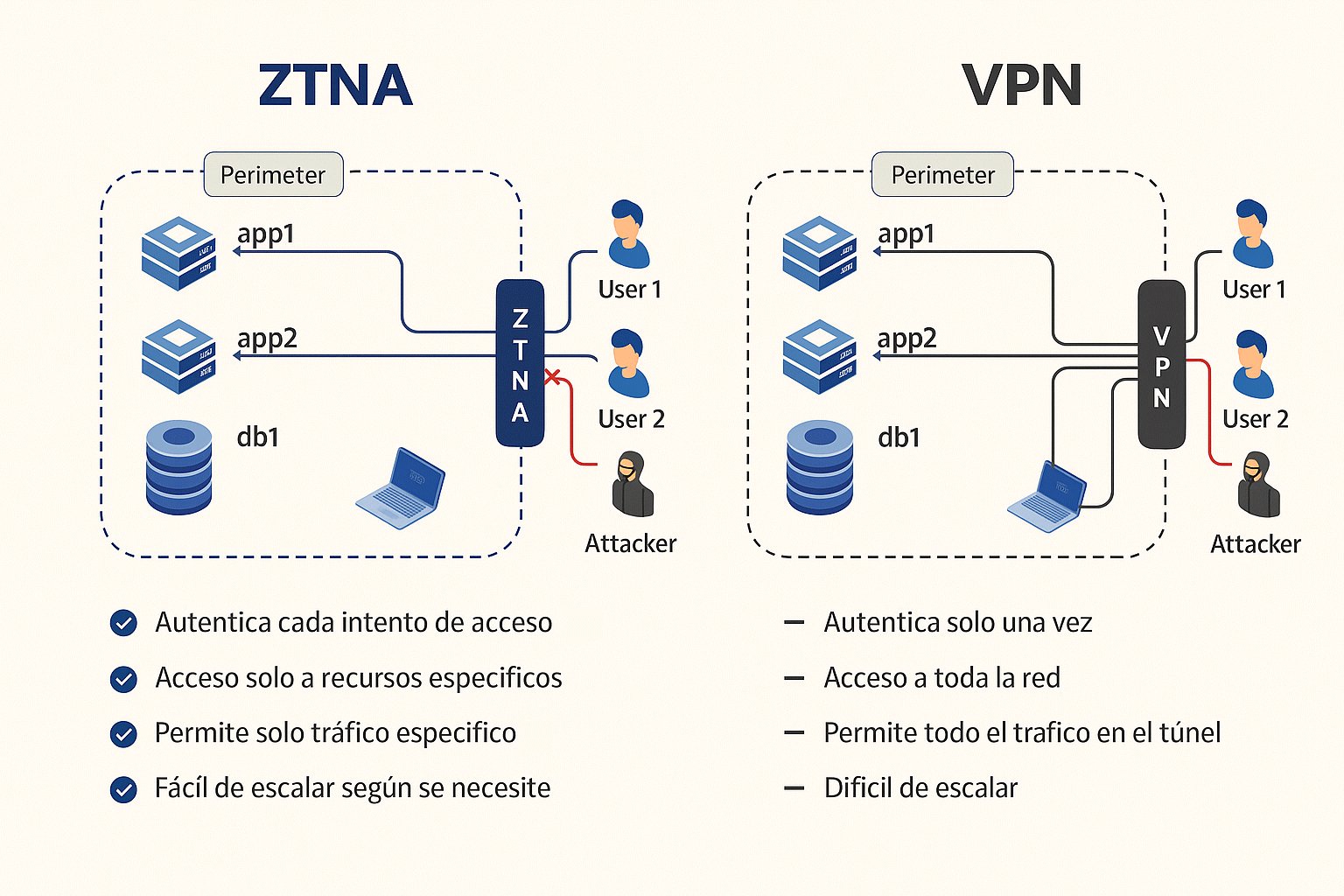

En este nuevo escenario, los enfoques basados en VPN y firewalls perimetrales son insuficientes. La VPN concentra todo el tráfico y, una vez dentro, el usuario accede prácticamente a la red completa, lo que amplifica el riesgo en caso de credenciales comprometidas o malware. Los firewalls, por su parte, no tienen visibilidad granular sobre identidades ni sobre aplicaciones distribuidas en múltiples nubes.

- Credenciales comprometidas en VPN: un atacante que roba usuario y contraseña obtiene acceso completo a la red corporativa. En muchos incidentes, este vector inicial se ha utilizado para desplegar ransomware.

- Movilidad de los usuarios: un empleado que se conecta desde una Wi-Fi pública en un aeropuerto utiliza la VPN para entrar en la red, pero si su dispositivo está comprometido, arrastra la amenaza hacia dentro.

- Shadow IT y SaaS: las aplicaciones en la nube muchas veces no pasan por el firewall corporativo, quedando fuera de cualquier control centralizado.

- Falta de segmentación interna: una vez dentro de la red, los atacantes pueden moverse lateralmente entre servidores y aplicaciones, algo difícil de frenar con un firewall perimetral clásico.

Aquí entra en juego el modelo de Zero Trust, que parte de un principio claro: “nunca confíes, verifica siempre”. A diferencia del enfoque clásico, Zero Trust no da por seguro ningún usuario o dispositivo por el mero hecho de estar “dentro” de la red. Cada acceso debe validarse de forma continua, aplicando políticas basadas en la identidad, el contexto, el dispositivo y el nivel de riesgo. Esto convierte al Zero Trust Network Access (ZTNA) en la evolución natural frente a los modelos de seguridad perimetral heredados.

Contenidos

Qué es ZTNA y cómo funciona

El Zero Trust Network Access (ZTNA) es una tecnología que aplica el modelo de seguridad Zero Trust al acceso a redes y aplicaciones corporativas. Su objetivo es claro: garantizar que cada usuario, dispositivo o servicio que solicita acceso sea autenticado, autorizado y continuamente verificado, sin importar si se encuentra dentro o fuera de la red corporativa.

El principio clave de ZTNA es el de “nunca confíes, verifica siempre”. A diferencia del modelo clásico, donde un usuario con VPN o dentro del perímetro era considerado fiable, ZTNA no otorga confianza por ubicación, sino por identidad, contexto y cumplimiento de políticas.

Cómo funciona en la práctica:

- Autenticación de identidad: el usuario debe validarse mediante credenciales seguras, normalmente reforzadas con MFA (autenticación multifactor).

- Evaluación del dispositivo: el sistema comprueba si el dispositivo cumple con las políticas de seguridad (parches, antivirus, cifrado, etc.).

- Política contextual: se tienen en cuenta factores como la localización geográfica, la hora del acceso o el comportamiento habitual del usuario.

- Acceso mínimo necesario: el usuario obtiene acceso únicamente a la aplicación o recurso solicitado, nunca a toda la red.

- Verificación continua: incluso tras el acceso inicial, se monitoriza la actividad en tiempo real para detectar anomalías y revocar permisos si es necesario.

Diferencias con modelos tradicionales:

- VPN: crea un túnel completo hacia la red interna, lo que expone innecesariamente recursos que el usuario no debería ver.

- NAC (Network Access Control): controla quién entra en la red, pero no aplica segmentación granular ni monitorización continua de accesos a aplicaciones específicas.

- ZTNA: actúa como un intermediario inteligente entre usuarios y aplicaciones, aplicando validaciones dinámicas y restringiendo el acceso a lo estrictamente necesario.

Con este enfoque, ZTNA ofrece un modelo mucho más seguro, granular y adaptable a entornos híbridos y multicloud, respondiendo a las necesidades actuales de las empresas medianas que buscan proteger datos y aplicaciones sin añadir fricciones innecesarias a sus usuarios.

| Criterio | VPN (Virtual Private Network) | NAC (Network Access Control) | ZTNA (Zero Trust Network Access) |

|---|---|---|---|

| Modelo de confianza | Confianza implícita una vez dentro de la red | Confianza inicial en el dispositivo | Nunca confíes, verifica siempre |

| Alcance de acceso | Acceso a toda la red corporativa | Acceso controlado a la red, pero no a apps concretas | Acceso mínimo necesario a cada aplicación |

| Seguridad de identidad | Basada en usuario/contraseña | Validación del dispositivo | Identidad + contexto + dispositivo |

| Visibilidad y control | Limitada, difícil de auditar | Parcial, centrada en la red | Granular, con logs de cada acceso |

| Experiencia del usuario | Lenta, dependiente del túnel | Transparente, pero rígida | Fluida, acceso directo sin túneles |

| Protección frente a amenazas | Baja: facilita movimiento lateral de atacantes | Media: controla entrada pero no actividad interna | Alta: monitorización continua y segmentación |

| Entornos soportados | Principalmente on-premise | Redes locales | Híbridos y multicloud (cloud + on-premise) |

¿Deseas contactar con un especialista en ciberseguridad?

Beneficios clave para empresas medianas

Adoptar ZTNA no es solo una cuestión de modernizar la seguridad: supone un cambio tangible en la reducción de riesgos y en la eficiencia operativa para los equipos de IT y ciberseguridad. En empresas medianas, donde los recursos son limitados y los equipos suelen ser pequeños, la diferencia con respecto a los modelos tradicionales es especialmente clara.

- Reducción del riesgo de accesos no autorizados

Con VPN, un atacante que roba credenciales puede moverse libremente por la red. Con ZTNA, ese mismo atacante quedaría limitado a un único recurso (si acaso logra pasar la verificación multifactor y del dispositivo). Esto corta el movimiento lateral, una de las fases críticas de los ataques de ransomware. - Seguridad granular sin complejidad desmedida

ZTNA aplica el principio de acceso mínimo necesario de forma automática. En una empresa de servicios financieros de 200 empleados, por ejemplo, un asesor externo puede acceder únicamente a la aplicación de gestión de clientes, sin visibilidad sobre servidores de finanzas o recursos internos. Esto evita errores de configuración comunes en firewalls o NAC. - Mejora de la experiencia del usuario frente a las VPN

Las VPN suelen generar quejas por lentitud o caídas de conexión, sobre todo en teletrabajo. ZTNA conecta al usuario directamente con la aplicación, sin túneles innecesarios, ofreciendo rendimiento más rápido y estable. Para un equipo de ventas en movilidad, esto significa poder acceder a CRM o correo corporativo sin interrupciones. - Escalabilidad y compatibilidad con entornos híbridos

Muchas medianas empresas combinan sistemas on-premise (ERP heredado) con SaaS (Office 365, Salesforce). Con ZTNA no hay que configurar reglas de firewall dispersas, sino aplicar políticas centralizadas que funcionan igual en la nube y en el CPD interno. Esto reduce la carga administrativa de IT y acelera proyectos de digitalización. - Cumplimiento y auditoría más sencilla

ZTNA registra cada acceso con detalle: quién entró, desde dónde, con qué dispositivo y qué aplicación utilizó. Esto facilita el cumplimiento de normativas como el RGPD o la ISO 27001, que exigen trazabilidad y control. Para un director de IT, disponer de estos informes sin depender de múltiples herramientas es un ahorro de tiempo y una forma de reducir sanciones por incumplimiento.

Componentes esenciales de una solución ZTNA

Una solución de ZTNA no es un único producto, sino un conjunto de piezas que trabajan de forma coordinada para ofrecer seguridad granular y control sobre los accesos. Para un director de IT o un responsable de ciberseguridad, lo más relevante es entender qué aporta cada componente y qué impacto tiene en la gestión diaria de la empresa.

- Gestión de identidades y accesos

El usuario se convierte en el nuevo perímetro. La solución ZTNA debe integrar un sistema de gestión de identidades que permita:

- Autenticación segura con multifactor (MFA).

- Acceso unificado con Single Sign-On (SSO) para reducir contraseñas y errores.

- Automatización de altas y bajas de empleados, lo que evita accesos olvidados de antiguos trabajadores.

Valor para la empresa: más control sobre quién entra y simplificación de la gestión de accesos.

- Políticas dinámicas según contexto

El acceso ya no se decide solo por usuario y contraseña, sino por factores como ubicación, tipo de dispositivo o nivel de riesgo.

- Si un empleado intenta entrar desde un país de riesgo, se bloquea automáticamente.

- Si un portátil no está actualizado, el sistema lo restringe hasta que cumpla con las políticas.

Valor para la empresa: reduce el riesgo de brechas por dispositivos comprometidos o accesos sospechosos.

- Acceso mínimo necesario a aplicaciones

Con ZTNA, cada usuario accede únicamente a la aplicación o recurso que necesita, nunca a la red completa.

- Un comercial externo solo ve el CRM, no los servidores internos.

- Un proveedor accede al portal de facturación, sin visibilidad del resto del sistema.

Valor para la empresa: minimiza el impacto de credenciales robadas y evita movimientos laterales dentro de la red.

- Monitorización y visibilidad total

La solución registra quién entra, desde dónde y qué uso hace de cada aplicación.

- Permite detectar anomalías en tiempo real (ejemplo: un mismo usuario accediendo desde Madrid y São Paulo al mismo tiempo).

- Facilita informes para auditorías y cumplimiento normativo.

Valor para la empresa: capacidad de reacción rápida y simplificación de auditorías de seguridad y cumplimiento.

- Integración con el SOC y respuesta a incidentes

ZTNA no actúa de forma aislada. Se integra con el centro de operaciones de seguridad (interno o externalizado) para permitir respuestas automáticas:

- Revocar un acceso en tiempo real.

- Aislar un dispositivo sospechoso.

- Forzar nuevas verificaciones de identidad.

Valor para la empresa: tiempos de respuesta más cortos y reducción de impacto en caso de ataque.

- Compatibilidad con sistemas híbridos

Las medianas empresas suelen tener un mix de aplicaciones en la nube y sistemas heredados en local. Una buena solución ZTNA debe cubrir ambos entornos con políticas unificadas.

Valor para la empresa: seguridad consistente sin importar dónde se encuentren los datos o aplicaciones.

Escenarios de aplicación práctica de ZTNA

El valor de ZTNA se entiende mejor cuando lo llevamos a situaciones reales que viven las empresas medianas en su día a día. Estos escenarios muestran cómo la seguridad basada en Zero Trust resuelve problemas que las soluciones tradicionales ya no alcanzan a cubrir.

- Acceso remoto seguro para empleados y contratistas

Una empresa de consultoría tecnológica con 150 trabajadores permite a gran parte de su plantilla conectarse desde casa o en viajes. Hasta ahora, utilizaban VPN, pero cada conexión daba acceso a la red completa, generando riesgos de filtración de datos. Con ZTNA, cada empleado se conecta únicamente a las aplicaciones necesarias: un ingeniero accede a Jira y GitHub, mientras que el área de administración entra solo en el ERP. El resultado es un teletrabajo fluido y seguro, sin exponer más recursos de los necesarios. - Control de aplicaciones SaaS críticas

Un fabricante de componentes industriales gestiona sus operaciones con Office 365 y Salesforce. El problema era que muchos accesos a estas aplicaciones no pasaban por la red corporativa y escapaban al control del firewall. Con ZTNA, cada sesión se monitoriza, se valida el dispositivo desde el que se conecta el usuario y se aplica MFA según el contexto. De este modo, el CIO tiene visibilidad completa de quién accede a los datos críticos y desde dónde. - Acceso de terceros y proveedores externos

Una cadena hotelera trabaja con múltiples empresas subcontratadas: mantenimiento, marketing y soporte informático. Antes, se les otorgaban cuentas con permisos amplios y se confiaba en la VPN. Con ZTNA, cada proveedor accede solo a su portal o aplicación específica, sin posibilidad de explorar otros sistemas internos. Así se reduce el riesgo de fugas de información y se simplifica la gestión de permisos temporales. - Fusiones y adquisiciones

Una compañía del sector sanitario adquiere otra más pequeña con sistemas heredados. Durante la integración, los usuarios de la nueva empresa necesitan acceder a aplicaciones corporativas, pero sin abrirles toda la red. Con ZTNA, se habilitan accesos segmentados y temporales a las aplicaciones críticas, asegurando continuidad operativa mientras se realiza la integración tecnológica. - Protección frente a movilidad y Wi-Fi públicas

El equipo comercial de una pyme de software suele trabajar en aeropuertos y cafeterías, conectándose a redes Wi-Fi abiertas. Con VPN, cualquier malware en el portátil podía propagarse a la red corporativa al abrir el túnel. Con ZTNA, el acceso es directo a las aplicaciones necesarias, se comprueba el estado del dispositivo en cada conexión y, si se detecta anomalía, se bloquea el acceso en tiempo real.

Retos y consideraciones en la adopción de ZTNA

Adoptar ZTNA en una empresa mediana no está exento de desafíos. Aunque aporta beneficios claros frente a VPN y firewalls tradicionales, existen obstáculos que conviene anticipar:

- Integración con sistemas heredados

Muchos entornos aún dependen de aplicaciones legacy que no soportan autenticación moderna (SAML, OAuth). Adaptarlas a un modelo Zero Trust puede requerir gateways adicionales o proyectos de modernización. - Madurez en la gestión de identidades

ZTNA se apoya en la centralización de usuarios y políticas. Si la empresa no dispone de un IdP sólido (como Azure AD u Okta) o si aún gestiona credenciales dispersas, la implantación será más compleja. - Costes iniciales de despliegue

Aunque los beneficios en reducción de riesgo y eficiencia son claros, la transición a ZTNA implica licencias, consultoría y formación. En una empresa mediana, esto puede percibirse como un gasto elevado en la fase inicial. - Capacitación del equipo de IT

El personal debe aprender a gestionar nuevas herramientas, políticas dinámicas y reportes de seguridad avanzados. Sin formación, la curva de aprendizaje puede generar errores de configuración. - Resistencia cultural de los usuarios

Los empleados están acostumbrados a “conectarse por VPN y entrar a todo”. Con ZTNA se enfrentan a accesos más controlados, lo que puede generar la percepción de barreras. La comunicación y el acompañamiento en la transición son claves. - Complejidad en entornos híbridos

Cuando conviven aplicaciones en la nube y on-premise, la orquestación de políticas coherentes puede ser difícil si no se selecciona una plataforma ZTNA con soporte real para ambos mundos. - Dependencia de proveedores externos

En empresas sin SOC propio, la gestión de alertas y políticas de ZTNA puede recaer en un MSSP. Es crítico seleccionar un partner con experiencia real en Zero Trust, no solo en soluciones perimetrales clásicas.

| Reto | Descripción | Posible mitigación |

|---|---|---|

| Integración con sistemas heredados | Aplicaciones legacy que no soportan autenticación moderna. | Usar gateways de ZTNA para publicar apps antiguas de forma segura. |

| Madurez en gestión de identidades | Credenciales dispersas y sin un IdP centralizado. | Consolidar identidades en un proveedor único (ej. Azure AD, Okta). |

| Costes iniciales | Licencias, integración y formación percibidos como altos. | Empezar con un piloto reducido y demostrar ROI en seguridad y eficiencia. |

| Capacitación del equipo de IT | Curva de aprendizaje en nuevas herramientas y políticas dinámicas. | Formación progresiva y acompañamiento de un partner especializado. |

| Resistencia cultural de los usuarios | Percepción de que ZTNA añade barreras frente a la VPN tradicional. | Comunicar beneficios: menos fricción, mayor seguridad y accesos más rápidos. |

| Complejidad en entornos híbridos | Convivencia de apps en la nube y on-premise dificulta la unificación. | Seleccionar una plataforma ZTNA que soporte multicloud e infra heredada. |

| Dependencia de proveedores externos | En empresas sin SOC propio, la gestión recae en MSSP. | Elegir partners con experiencia probada en Zero Trust, no solo en VPN/Firewall. |

Otros artículos que podrían interesarte

Pasos prácticos para implementar ZTNA en una empresa mediana

La transición a Zero Trust Network Access (ZTNA) no tiene por qué ser un proyecto titánico. Con una estrategia bien planificada, una empresa mediana puede avanzar de forma gradual y controlada. Estos son los pasos clave:

- Auditoría de accesos y aplicaciones críticas

El primer paso es identificar qué aplicaciones son esenciales para la operación (ERP, CRM, correo, portales de clientes, etc.) y quién accede a ellas. Esto incluye empleados internos, externos y proveedores. La visibilidad inicial evita dejar recursos fuera del plan de protección. - Centralización de identidades y MFA

ZTNA requiere un sistema de gestión de identidades sólido. Consolidar directorios en un IdP único (como Azure AD u Okta) y habilitar autenticación multifactor reduce drásticamente el riesgo de accesos no autorizados. - Definición de políticas de acceso mínimo

Diseñar reglas claras: qué usuario o rol puede acceder a qué aplicación y en qué condiciones (ubicación, dispositivo, horario). El enfoque debe ser granular: un contable solo al ERP, un proveedor únicamente al portal de facturación. - Implementación piloto en grupos reducidos

Iniciar con un grupo de usuarios o una aplicación concreta (por ejemplo, correo corporativo o CRM en la nube). Esto permite evaluar el impacto en la experiencia del usuario y ajustar políticas antes de escalar al resto de la organización. - Expansión progresiva y microsegmentación

Tras el piloto, ampliar la cobertura a más aplicaciones y usuarios. En esta fase es fundamental aplicar microsegmentación, evitando que un mismo usuario pueda moverse lateralmente entre recursos no relacionados. - Integración con monitorización y SOC

Conectar ZTNA al SIEM o al SOC interno/externalizado para que cada acceso genere telemetría y alertas. Esto permite detectar anomalías y aplicar medidas automáticas como revocar accesos o forzar MFA adicional. - Medición de resultados y ajuste continuo

Establecer indicadores: número de accesos bloqueados por políticas, reducción de incidentes de seguridad, tiempos de conexión de usuarios. Revisar y ajustar políticas de forma periódica, ya que los riesgos evolucionan. - Formación y comunicación con usuarios

Explicar a los empleados los beneficios del cambio: menos fricción que la VPN, más seguridad para proteger su trabajo y los datos de clientes. La adopción cultural es tan importante como la técnica.

Tendencias y futuro del ZTNA

El ZTNA no es un destino final, sino un paso intermedio dentro de una evolución más amplia en ciberseguridad. Las empresas que hoy comienzan a adoptar este modelo deben entender que se enmarca en una transformación estratégica que está cambiando la forma en que protegemos datos, aplicaciones y usuarios.

Del ZTNA al SASE

La tendencia más clara es la integración de ZTNA dentro del marco de SASE (Secure Access Service Edge). No se trata solo de controlar accesos, sino de unificar en la nube funciones de seguridad (ZTNA, CASB, firewall, protección web) con capacidades de red (SD-WAN). Para un CIO, esto significa que el perímetro de seguridad ya no es físico ni estático, sino una malla distribuida, donde cada usuario se conecta de manera segura a cualquier recurso, desde cualquier lugar.

La inteligencia artificial como catalizador

El futuro de ZTNA pasa por incorporar IA y machine learning en la definición dinámica de políticas. En lugar de basarse solo en reglas predefinidas, los sistemas aprenderán patrones de comportamiento de cada usuario y adaptarán los controles en tiempo real. Esto supone que, si un empleado muestra una actividad inusual —como descargar masivamente ficheros fuera de su horario habitual—, el sistema pueda bloquearlo de inmediato sin intervención humana.

La presión regulatoria y el factor confianza

Los marcos regulatorios, desde el RGPD en Europa hasta los estándares de ciberseguridad en sectores críticos (finanzas, salud, industria), están empujando a las organizaciones hacia el modelo Zero Trust. No adoptar medidas de este tipo puede implicar no solo riesgos de seguridad, sino también sanciones y pérdida de competitividad en licitaciones y contratos internacionales. En este sentido, ZTNA deja de ser una opción tecnológica para convertirse en un requisito de mercado.

La desaparición progresiva de la VPN

Aunque aún conviven, el camino es claro: la VPN se percibe cada vez más como una tecnología de transición. Igual que los firewalls perimetrales fueron dominantes en los 2000, la próxima década estará marcada por ZTNA y SASE como nuevo estándar. Los directivos que lo entiendan temprano podrán planificar la transición con calma, en lugar de verse forzados a migrar bajo presión tras un incidente de seguridad.

Un cambio cultural, no solo tecnológico

Más allá de la tecnología, ZTNA implica un cambio en la forma de pensar la seguridad: de confiar por defecto a verificar siempre. Esto obliga a CIOs y CISOs a liderar no solo proyectos de implementación, sino también una transformación cultural en toda la organización. La seguridad ya no es una barrera, sino un habilitador que permite trabajar desde cualquier lugar, en cualquier dispositivo, con la confianza de que los datos siguen protegidos.

Del concepto a la acción

El Zero Trust Network Access (ZTNA) no es una moda pasajera ni un simple reemplazo tecnológico de las VPN. Representa un cambio profundo en la manera de entender la seguridad: de confiar por estar dentro del perímetro a verificar siempre, sin importar dónde esté el usuario o la aplicación.

Para las empresas medianas, esta transición no tiene por qué ser inmediata ni total. Lo importante es comprender que el perímetro clásico ya no existe, que los riesgos han cambiado y que las herramientas tradicionales no ofrecen la protección necesaria frente a amenazas actuales como el ransomware, el phishing avanzado o el robo de credenciales.

ZTNA es, en última instancia, una invitación a repensar la seguridad desde la perspectiva de la identidad y el contexto, en lugar de desde la red. Es una oportunidad para crear un modelo más robusto y flexible, capaz de acompañar la transformación digital sin sacrificar control ni visibilidad.

La reflexión final para un CIO o un responsable de ciberseguridad es clara: no se trata de preguntarse si la organización adoptará un modelo Zero Trust, sino cuándo y cómo hacerlo. Aquellos que lo integren con visión estratégica estarán no solo reduciendo riesgos, sino también construyendo una base sólida para el crecimiento futuro de la empresa en un entorno cada vez más distribuido y exigente.

FAQ sobre ZTNA

¿ZTNA sustituye completamente a la VPN?

Sí, a medio plazo. Mientras la VPN da acceso a toda la red, ZTNA otorga acceso solo a las aplicaciones necesarias, de forma más segura y granular.

¿Necesito tener todo en la nube para implantarlo?

No. ZTNA protege tanto entornos en la nube como sistemas on-premise, lo que lo hace adecuado para escenarios híbridos comunes en empresas medianas.

¿Qué inversión inicial requiere?

Depende del tamaño y la complejidad de la empresa, pero en general implica licencias de software, integración con el gestor de identidades y formación. A cambio, reduce costes ocultos de brechas y soporte a VPN.

¿Cuánto tarda un proyecto tipo en una pyme o mediana empresa?

Un piloto bien definido puede estar operativo en unas pocas semanas. La expansión progresiva a todas las aplicaciones suele completarse en varios meses, dependiendo de la madurez tecnológica.

¿ZTNA es compatible con regulaciones como el RGPD o ISO 27001?

Sí. De hecho, facilita el cumplimiento al registrar y auditar cada acceso, aportando trazabilidad y evidencias de control de seguridad.

¿Qué pasa si un dispositivo no cumple con las políticas de seguridad?

ZTNA puede bloquear el acceso automáticamente o redirigir al usuario a un flujo de remediación, evitando que un equipo vulnerable ponga en riesgo a toda la organización.