Gestionar permisos en Confluence Cloud no es un problema técnico, es un problema de diseño. En pymes que ya trabajan con Jira de forma habitual, Confluence suele empezar como un espacio útil para documentar y compartir conocimiento… y acaba convirtiéndose, sin que nadie se dé cuenta, en un entorno difícil de gobernar. Accesos heredados que nadie recuerda haber dado, espacios que nadie se atreve a tocar y páginas con restricciones “temporales” que llevan años activas.

El origen casi siempre es el mismo: se confía en que Confluence se ordenará solo. Se crean espacios a medida que surgen necesidades, se asignan permisos de forma puntual y se resuelven problemas sobre la marcha. Funciona durante un tiempo, igual que funciona conducir sin cinturón en trayectos cortos. El día que el equipo crece, entra un proveedor externo o hay que proteger información sensible, el sistema empieza a mostrar grietas.

Trabajar bien los permisos en Confluence Cloud implica pensar primero en la estructura y después en la herramienta. Espacios y grupos no son elementos administrativos secundarios, son la base que determina quién puede ver, editar, borrar o administrar información crítica. Sin esa base, cualquier intento de orden posterior es costoso y frustrante.

A lo largo de este artículo vamos a construir una lógica clara y práctica para pymes, centrada en cómo diseñar espacios y grupos de forma coherente, reutilizable y escalable. No nos vamos a quedar en la teoría ni en definiciones genéricas. El enfoque es operativo: qué decisiones tomar, por qué tomarlas y qué errores evitar cuando Confluence ya está en producción.

Contenidos

Por qué los permisos en Confluence Cloud suelen fallar en pymes

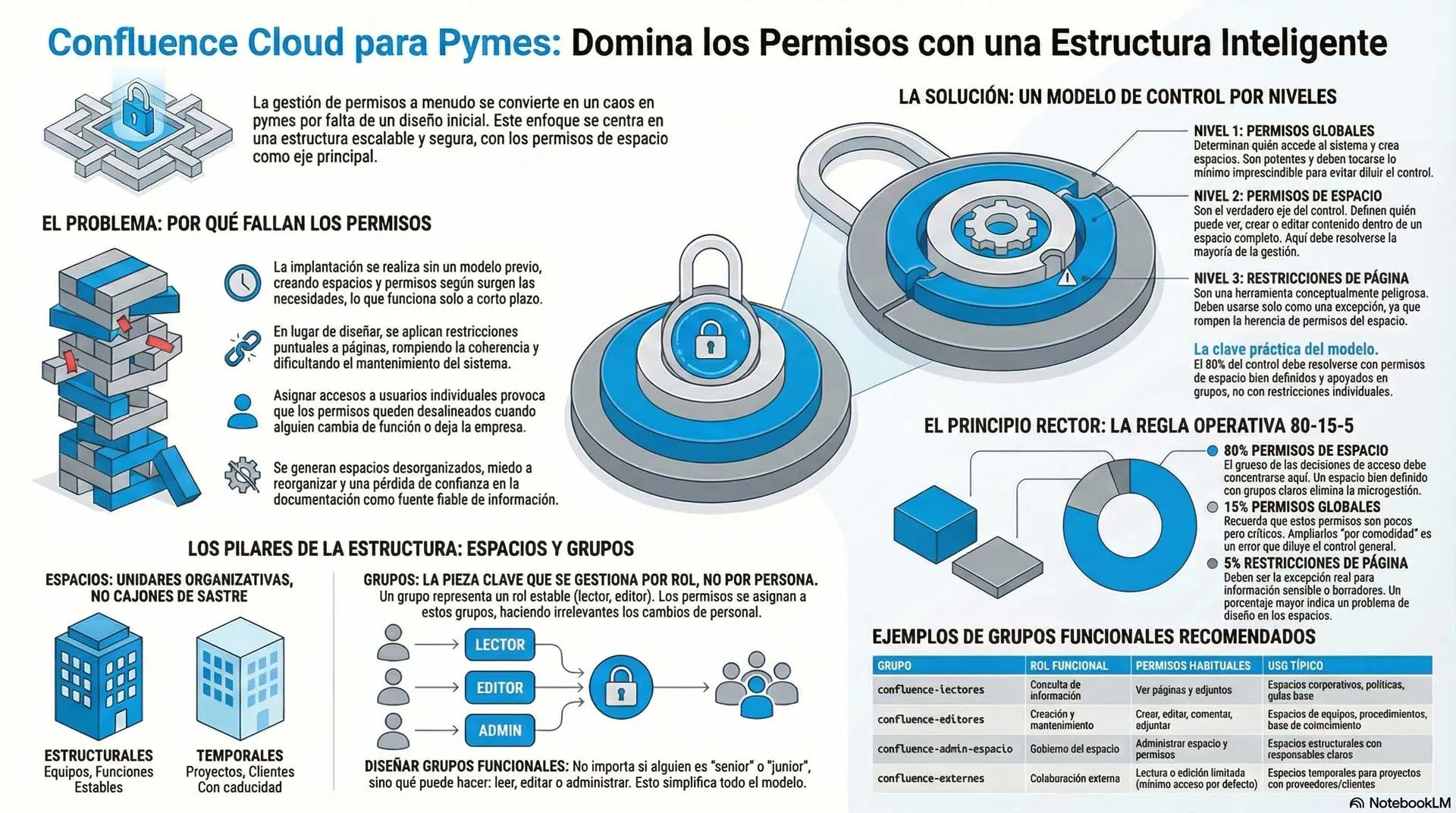

El problema no está en la herramienta, sino en el punto de partida. Confluence suele implantarse sin un modelo previo de permisos, como un repositorio compartido que “ya se ordenará después”. Mientras el equipo es pequeño, funciona. Cuando la organización crece o entra información sensible, empiezan los conflictos.

El error más habitual es dar acceso amplio por defecto y corregir con parches. En lugar de diseñar espacios y grupos, se aplican restricciones puntuales a páginas concretas. Cada ajuste resuelve un caso, pero rompe la coherencia global y hace el sistema difícil de mantener.

Otro fallo crítico es gestionar permisos por personas y no por roles. Sin grupos bien definidos, los accesos dependen de nombres propios. Cuando alguien cambia de función o abandona la empresa, los permisos quedan desalineados y nadie tiene una visión clara del control real.

El resultado es previsible: espacios caóticos, miedo a reorganizar y pérdida de confianza en la documentación. Entender este patrón es clave, porque la solución no pasa por añadir más restricciones, sino por repensar la estructura desde la base. A partir de aquí empezamos a construir ese modelo.

Cómo funciona realmente el modelo de permisos en Confluence Cloud

El modelo de permisos en Confluence Cloud no es complejo, pero sí poco intuitivo si vienes del mundo Jira. La clave está en entender que no todo se controla en el mismo nivel y que cada capa tiene un propósito distinto. Cuando se mezclan sin criterio, aparecen los problemas.

Confluence trabaja con tres niveles principales de control. Los permisos globales determinan quién puede acceder al sistema y crear espacios. Son pocos, potentes y deberían tocarse lo mínimo imprescindible. En pymes, conceder permisos globales “por comodidad” suele ser el primer error estructural.

El segundo nivel son los permisos de espacio, que son el verdadero eje del control. Aquí decides quién puede ver, crear, editar o administrar contenido dentro de un espacio completo. Si este nivel está bien diseñado, el sistema es estable. Si está mal planteado, todo lo demás se convierte en un parche.

El último nivel son las restricciones de página. Técnicamente son útiles, pero conceptualmente peligrosas. Rompen la herencia natural del espacio y deben usarse solo cuando una página necesita un tratamiento excepcional. Cuando se convierten en norma, Confluence deja de ser predecible.

La clave práctica es esta: el 80 % del control debería resolverse con permisos de espacio bien definidos y apoyados en grupos, no con restricciones individuales. Si necesitas restringir páginas de forma habitual, el problema no está en la página, sino en el diseño del espacio.

A partir de este punto dejamos la teoría y entramos en decisiones de diseño. El siguiente paso es entender qué es realmente un espacio en Confluence y por qué tratarlo como unidad organizativa cambia por completo la gestión de permisos.

¿Deseas contactar con un especialista en Atlassian?

Regla operativa 80-15-5 para gestionar permisos en Confluence Cloud

La regla 80-15-5 no es una función de Confluence ni una recomendación oficial de Atlassian. Es un criterio operativo que utilizamos para evaluar si una estructura de permisos es sana o está derivando hacia el desorden.

La idea es sencilla: la mayor parte del control debe resolverse en el nivel correcto, y ese nivel casi nunca es la página individual.

80 % · Permisos de espacio

El grueso de las decisiones de acceso debe concentrarse aquí. Un espacio bien definido, con grupos claros de lectura, edición y administración, elimina la necesidad de microgestionar. Si un equipo necesita trabajar de forma estable sobre un tipo de contenido, ese trabajo debería vivir en un espacio con permisos propios, no en páginas aisladas.

15 % · Permisos globales

Este porcentaje recuerda que los permisos globales son pocos, pero críticos. Dar acceso a crear espacios o administrar usuarios tiene impacto transversal. En pymes, la tentación es ampliar estos permisos “para no bloquear”, pero cada ampliación diluye el control y dificulta la gobernanza.

5 % · Restricciones de página

Las restricciones deben ser la excepción real. Información sensible, borradores muy concretos o contenidos legales justifican su uso. Cuando este porcentaje crece, suele indicar un problema de diseño previo: espacios mal planteados o grupos inexistentes.

Aplicar esta regla no requiere auditorías complejas. Basta con una pregunta honesta: ¿dónde estamos resolviendo los problemas de permisos hoy?

Si la respuesta está mayoritariamente en páginas concretas, el sistema está pidiendo una reestructuración.

Esta regla sirve como termómetro continuo. No busca la perfección, busca evitar que Confluence evolucione hacia un modelo frágil, difícil de explicar y aún más difícil de mantener.

Espacios como unidad organizativa, no como cajón de sastre

Un espacio en Confluence no es una carpeta y tampoco debería ser un contenedor genérico donde “ya nos apañaremos luego”. Es la unidad mínima de gobierno, el punto donde se decide quién entra, quién edita y quién administra. Cuando se entiende así, la gestión de permisos se simplifica de forma radical.

El error más habitual en pymes es crear espacios por impulso: un espacio para un proyecto puntual, otro para un cliente concreto, otro porque alguien lo pidió. El resultado es una proliferación difícil de justificar y aún más difícil de mantener. Muchos de esos espacios pierden sentido en semanas, pero sus permisos permanecen años.

Un criterio práctico es distinguir entre espacios estructurales y espacios temporales.

Los espacios estructurales representan áreas estables: equipos, funciones o dominios de conocimiento que no cambian cada trimestre. Son pocos, claros y duraderos.

Los espacios temporales responden a necesidades acotadas en el tiempo: proyectos, iniciativas o colaboraciones externas. Deben nacer con fecha de caducidad implícita y reglas simples.

También conviene resistir la tentación de crear un espacio “privado” para cada necesidad sensible. La privacidad no se consigue multiplicando espacios, sino diseñando bien quién tiene acceso a cada uno. Cuantos más espacios, más compleja se vuelve la gobernanza y más difícil resulta saber dónde está la información relevante.

La pregunta clave antes de crear un espacio debería ser siempre la misma: ¿este conjunto de contenidos necesita un modelo de permisos distinto y estable en el tiempo?

Si la respuesta es no, probablemente ese contenido debería vivir dentro de un espacio existente, bien organizado y con permisos claros.

A partir de aquí el foco cambia. Si los espacios son la base, los grupos de usuarios son el engranaje que hace que todo funcione sin fricción. La siguiente sección entra de lleno en esa pieza que casi siempre se deja para el final y acaba generando la mayoría de los problemas.

Grupos de usuarios: la pieza clave que casi siempre se ignora

Los permisos en Confluence Cloud no se gestionan bien asignándolos a personas, se gestionan asignándolos a grupos. Parece una obviedad, pero en pymes es el punto donde casi todo se rompe. Mientras el equipo es pequeño, trabajar con usuarios individuales parece más rápido. A medio plazo, se convierte en una trampa.

Un grupo no representa a una persona, representa un rol estable. Lectores, editores, responsables de contenido o administradores de espacio. Cuando los permisos se asignan a grupos y no a individuos, los cambios organizativos dejan de ser un problema técnico. Cambia la persona, no el permiso.

El error más común es crear grupos “a demanda”: un grupo para un proyecto concreto, otro para un cliente puntual, otro porque alguien lo pidió. El resultado es un ecosistema inflado, difícil de entender y aún más difícil de reutilizar. Los grupos deberían ser pocos, claros y transversales, no una réplica de la estructura orgánica cambiante.

Un enfoque práctico consiste en diseñar grupos funcionales, no jerárquicos. No interesa si alguien es senior o junior, interesa qué puede hacer en Confluence. Leer, editar, administrar. Esa lógica encaja perfectamente con el modelo de permisos de espacios y reduce drásticamente la necesidad de excepciones.

Otro punto crítico es la coherencia con Jira. En entornos donde ambas herramientas conviven, alinear grupos de Confluence con roles o colectivos ya existentes en Jira evita duplicidades y decisiones contradictorias. No se trata de clonar estructuras, sino de hablar el mismo idioma en ambas plataformas.

Cuando los grupos están bien definidos, los permisos dejan de ser un tema recurrente. El sistema se vuelve predecible, fácil de explicar y sencillo de auditar. A partir de ahí ya tiene sentido bajar al detalle y ver cómo combinar espacios y grupos en una estructura concreta pensada para una pyme real, que es justo lo que abordamos en la siguiente sección.

Otros artículos que podrían interesarte

| Aspecto | Gestión incorrecta | Gestión correcta |

|---|---|---|

| Unidad de asignación | Usuarios individuales | Grupos funcionales |

| Impacto ante cambios | Hay que modificar permisos manualmente | Solo se cambia la pertenencia al grupo |

| Escalabilidad | Baja, modelo frágil | Alta, modelo estable y reutilizable |

| Riesgo operativo | Permisos huérfanos y accesos residuales | Control centralizado y auditable |

El permiso debe sobrevivir al cambio de persona. Por eso, en Confluence Cloud los permisos se asignan a roles estables representados por grupos, no a individuos.

Estrategia recomendada de espacios y grupos para una pyme tipo

Una pyme no necesita una arquitectura compleja para gobernar bien Confluence Cloud, pero sí necesita una estrategia explícita. El objetivo no es cubrir todos los casos posibles, sino definir una estructura base que funcione el 90 % del tiempo sin excepciones.

El punto de partida es aceptar que no todos los espacios cumplen la misma función. Conviene separar claramente entre espacios estructurales y espacios temporales.

Los primeros representan áreas estables de la organización: corporativo, operaciones, tecnología, soporte. Cambian poco con el tiempo y deben ser el pilar del conocimiento.

Los segundos responden a proyectos, clientes o iniciativas con principio y fin. Son útiles, pero no deben condicionar el modelo global.

A nivel práctico, una pyme suele funcionar bien con pocos espacios estructurales bien definidos, cada uno con un modelo de permisos simple y repetible. En estos espacios, los permisos se asignan exclusivamente a grupos funcionales, nunca a usuarios individuales. Lectores, editores y administradores de espacio cubren casi todas las necesidades reales.

Los espacios temporales deben diseñarse con una lógica distinta. Permisos claros, alcance limitado y una expectativa implícita de cierre. Si un espacio nace sin una idea de cuándo dejará de ser relevante, probablemente no sea un espacio temporal, sino un error de diseño.

Respecto a los grupos, la clave está en reutilizar siempre que sea posible. Un mismo grupo de editores debería servir para varios espacios similares. Cuando un espacio necesita permisos completamente distintos, eso suele indicar que el espacio responde a otra naturaleza y debería replantearse su ubicación.

Un indicador claro de que la estrategia es correcta es la ausencia de excepciones constantes. Si para “que funcione” necesitas restricciones de página frecuentes o ajustes manuales, la estructura no está bien alineada con la realidad operativa de la pyme.

Esta estrategia no busca rigidez, busca previsibilidad. Que cualquier especialista en Jira o Confluence pueda entender en minutos cómo se gobierna el conocimiento, sin depender de decisiones históricas ni de personas concretas. A partir de aquí ya tiene sentido bajar al detalle y configurar correctamente los permisos de espacio, que es el siguiente paso.

Una pyme no necesita una arquitectura compleja para gobernar bien Confluence Cloud, pero sí necesita una estrategia explícita. El objetivo no es cubrir todos los casos posibles, sino definir una estructura base que funcione el 90 % del tiempo sin excepciones.

Permisos de espacio paso a paso: cómo configurarlos sin errores

La configuración de permisos de espacio es el momento en el que se decide si Confluence va a ser gobernable o no. Aquí no hablamos de teoría ni de “mejores prácticas genéricas”, sino de un orden lógico de decisiones que evita la mayoría de errores habituales en pymes.

El primer paso es partir de un espacio vacío en términos de permisos, no de uno heredado y parcheado. Antes de añadir nada, conviene revisar qué grupos tienen acceso por defecto y eliminar cualquier usuario individual. Si un usuario aparece en la lista de permisos, ya tienes un problema estructural.

A continuación se asignan los permisos mínimos por rol, siempre a grupos funcionales.

El grupo de lectores debe poder ver páginas y adjuntos, y nada más. Añadir permisos adicionales “por comodidad” es una pendiente resbaladiza que acaba rompiendo la claridad del modelo.

El grupo de editores debe poder crear y editar contenido, pero no administrar el espacio. Mezclar edición y administración genera dependencias innecesarias y conflictos cuando hay que hacer limpieza.

El grupo de administradores de espacio debe ser muy reducido. No es un rol honorífico, es una responsabilidad. Cada miembro adicional aumenta el riesgo de cambios no controlados en permisos y estructura.

Un error frecuente es confundir administración de espacio con liderazgo funcional. Ser responsable de un área no implica necesariamente poder cambiar permisos. En Confluence, la administración es un rol técnico, no organizativo.

Una vez definidos los permisos base, el siguiente paso es validar el modelo con un caso real, no con suposiciones. Simular el acceso de un lector, de un editor y de un administrador permite detectar rápidamente excesos o carencias. Este ejercicio evita el clásico “nadie puede editar” o el aún peor “todo el mundo puede tocarlo todo”.

Si durante esta validación surge la tentación de añadir una restricción de página, conviene parar. En la mayoría de los casos, esa necesidad indica que el espacio está asumiendo contenidos de distinta naturaleza. Antes de restringir, hay que preguntarse si ese contenido debería vivir en otro espacio o si el grupo asignado es el correcto.

La señal de que los permisos de espacio están bien configurados es sencilla: no requieren mantenimiento constante. Cuando cada alta, baja o cambio de rol se resuelve añadiendo o quitando a una persona de un grupo, y no tocando el espacio, el sistema está funcionando como debe.

Con los permisos de espacio bien definidos, las restricciones de página dejan de ser protagonistas y vuelven a su papel real: una herramienta excepcional para casos muy concretos, que es justo lo que abordamos en el siguiente punto.

Checklist: permisos de espacio paso a paso

- 1

Partir de un espacio limpio: evita permisos heredados y configuraciones parcheadas.

- 2

Eliminar cualquier permiso asignado a usuarios individuales. Solo deben existir grupos.

- 3

Definir el rol lectores con el mínimo imprescindible: ver páginas y adjuntos, nada más.

- 4

Definir el rol editores para crear y editar, sin permisos de administración.

- 5

Mantener administradores de espacio en un grupo muy reducido y con responsabilidad real.

- 6

Validar el modelo con perfiles reales: comprobar acceso como lector, editor y admin.

- 7

Si aparece la idea de usar restricciones de página, parar y revisar si el contenido pertenece a otro espacio.

- 8

Confirmar que el mantenimiento se resuelve moviendo personas entre grupos, no tocando permisos del espacio.

Restricciones de páginas: cuándo usarlas y cuándo son un problema

Las restricciones de página son una herramienta potente y peligrosa a la vez. Bien utilizadas, resuelven casos muy concretos. Mal utilizadas, rompen por completo la lógica del espacio y convierten Confluence en un sistema impredecible, difícil de explicar y aún más difícil de mantener.

La primera idea clave es clara: una restricción de página no corrige un mal diseño de permisos de espacio. Si necesitas restringir páginas de forma habitual dentro de un espacio, el problema no está en esas páginas, sino en la naturaleza del contenido que has mezclado.

Hay pocos escenarios donde las restricciones tienen sentido real. Información sensible puntual, como borradores estratégicos, documentos legales en preparación o evaluaciones internas, encaja bien en este modelo. Son contenidos excepcionales dentro de un espacio que, por lo demás, es homogéneo. La restricción nace con una intención clara y, en muchos casos, con una duración limitada.

El error más común en pymes es usar restricciones como solución rápida a un conflicto. Alguien no debería ver algo, se bloquea la página. Otro equipo necesita editar solo una parte, se restringe. Con el tiempo, el espacio acumula páginas con reglas distintas y nadie sabe qué se hereda y qué no. El conocimiento deja de ser transparente y la confianza en la herramienta se degrada.

Otro problema frecuente es la falta de visibilidad. Las restricciones no son evidentes para quien administra el espacio a posteriori. Un especialista que entra meses después se encuentra con comportamientos extraños sin una causa clara. La documentación parece incompleta o inconsistente, cuando en realidad está fragmentada por permisos invisibles.

Un criterio práctico es este: si una restricción se aplica a más de dos o tres páginas relacionadas, probablemente no debería ser una restricción. Ese conjunto de contenidos pide a gritos otro espacio, con permisos propios y estables. El coste inicial de crear un nuevo espacio es mucho menor que el coste continuo de gestionar excepciones.

También conviene evitar las restricciones “definitivas”. Si una página necesita estar restringida de forma permanente, esa página no pertenece al espacio actual. Las restricciones funcionan mejor como herramienta temporal o transitoria, no como solución estructural.

Cuando el modelo está bien diseñado, las restricciones pasan a un segundo plano. Aparecen poco, se entienden rápido y no generan sorpresas. Ese es el equilibrio que hay que buscar antes de avanzar hacia integraciones más complejas y alineaciones con Jira, que es el siguiente paso del recorrido.

Integración con Jira: alineando visibilidad y responsabilidades

Cuando Jira y Confluence conviven, los permisos no pueden diseñarse de forma aislada. El error más habitual es tratar Confluence como un repositorio independiente, sin tener en cuenta que los equipos ya trabajan con roles, proyectos y responsabilidades bien definidos en Jira. Esa desconexión genera incoherencias que el usuario percibe de inmediato.

El primer principio es alinear roles, no replicarlos. No se trata de copiar la estructura de permisos de Jira en Confluence, sino de mantener una lógica coherente. Si una persona forma parte de un equipo que edita un proyecto en Jira, lo razonable es que tenga capacidad de edición sobre la documentación asociada en Confluence. Cuando esto no ocurre, la fricción aparece rápido.

Los grupos vuelven a ser la pieza clave. Usar los mismos colectivos funcionales en ambas herramientas reduce duplicidades y decisiones arbitrarias. Un grupo de editores en Confluence debería corresponderse, a grandes rasgos, con quienes tienen un rol activo en proyectos de Jira relacionados. No tiene que ser una equivalencia perfecta, pero sí comprensible y defendible.

Un caso especialmente sensible es el de Jira Service Management. La base de conocimiento suele vivir en Confluence, pero no todo el mundo debería poder editarla. Aquí conviene separar claramente quién consume conocimiento y quién lo mantiene. Los agentes de soporte suelen necesitar edición, mientras que otros equipos solo requieren lectura. Mezclar ambos perfiles genera ruido y pérdida de calidad en la documentación.

También hay que vigilar los accesos cruzados. Es frecuente que alguien tenga visibilidad amplia en Jira por necesidades operativas, pero no deba acceder a determinada documentación estratégica en Confluence. La integración no implica igualdad absoluta de permisos, sino coherencia con la responsabilidad real de cada rol.

La señal de que la integración está bien resuelta es sencilla: el usuario no se sorprende. Puede pasar de una incidencia en Jira a su documentación asociada sin encontrar bloqueos absurdos ni accesos excesivos. Cuando esa transición es fluida, Jira y Confluence funcionan como un único sistema de trabajo, no como dos herramientas pegadas con cinta adhesiva.

Con esta alineación clara, el último paso es identificar los errores más comunes que aparecen cuando la pyme crece y cómo corregirlos sin tener que rehacer todo desde cero, que es justo lo que abordamos a continuación.

Errores habituales en pymes y cómo corregirlos sin rehacerlo todo

Los problemas de permisos en Confluence Cloud no suelen aparecer de golpe, se acumulan poco a poco. Cada decisión tiene sentido en su momento, pero el conjunto acaba siendo frágil. La buena noticia es que casi siempre se pueden corregir sin desmontar todo el sistema, si se actúa con criterio.

Uno de los errores más frecuentes es tener demasiados espacios con el mismo propósito. Espacios que podrían ser uno solo, pero que se multiplicaron por proyectos, personas o urgencias puntuales. La corrección no pasa por cerrar todos de golpe, sino por identificar cuáles son estructurales y cuáles deberían consolidarse. Unificar espacios reduce permisos duplicados y simplifica el gobierno.

Otro problema habitual es la asignación directa de permisos a usuarios. Eliminar estos accesos de forma brusca suele generar bloqueos, así que el enfoque correcto es progresivo. Primero se crean los grupos funcionales adecuados y se les asignan los permisos del espacio. Después, se van retirando los usuarios individuales uno a uno, validando que nadie pierde capacidad de trabajo.

Las restricciones de página heredadas son otro foco clásico de conflicto. Muchas ya no tienen sentido, pero nadie se atreve a tocarlas. Aquí conviene auditar por bloques, no página a página. Cuando varias restricciones responden al mismo patrón, el problema no es la restricción, es el espacio. Mover ese contenido a un espacio más adecuado suele ser más limpio que mantener excepciones eternas.

También es común encontrar demasiados administradores de espacio. Se concedieron por necesidad puntual y nunca se revisaron. Reducir este número genera resistencia si no se explica bien. La clave está en separar claramente edición de administración y devolver la administración solo a quienes realmente mantienen la estructura.

Un error menos visible, pero igual de dañino, es no revisar los permisos con el tiempo. Una pyme cambia, los equipos rotan y los proyectos terminan. Sin una revisión mínima periódica, el modelo se degrada. No hace falta una auditoría formal constante, basta con revisiones simples y regulares centradas en grupos y espacios, no en personas.

Corregir estos errores no requiere una “gran migración”. Requiere orden, prioridades y disciplina. Cuando se actúa de forma incremental, Confluence puede volver a ser gobernable sin interrumpir el trabajo diario. Con el terreno saneado, ya solo queda pensar en cómo preparar la estructura para crecer sin perder el control, que es el último paso del recorrido.

Errores habituales en pymes y cómo corregirlos sin rehacerlo todo

Demasiados espacios con el mismo propósito

Señal: proliferan espacios “proyecto”, “equipo” o “cliente” que acaban duplicando contenido y permisos. Corrección: identifica los espacios estructurales (los que deben durar) y consolida el resto. Mantén pocos espacios estables y usa temporales solo con criterio.

Permisos asignados a personas, no a grupos

Señal: aparecen nombres propios en permisos de espacio o páginas, y cada cambio de personal obliga a “tocar permisos”. Corrección: crea grupos funcionales (lectores, editores, admin) y migra permisos desde usuarios a grupos, de forma progresiva.

Restricciones de página usadas como parche

Señal: muchas páginas “especiales” dentro del mismo espacio, con accesos distintos y difícil trazabilidad. Corrección: si la restricción se repite en varias páginas, mueve ese contenido a un espacio con permisos propios en lugar de mantener excepciones.

Demasiados administradores de espacio

Señal: permisos cambiantes, estructura que se rompe, y decisiones de gobierno tomadas por demasiadas personas. Corrección: limita “admin” a un grupo pequeño y separa edición de administración. La administración es un rol técnico, no un reconocimiento.

Grupos “a medida” por cada caso

Señal: exceso de grupos específicos que nadie entiende ni reutiliza, y que crecen con cada nuevo proyecto. Corrección: prioriza pocos grupos transversales. Si necesitas un grupo nuevo, que represente un rol estable, no una situación puntual.

Ausencia de revisiones mínimas

Señal: accesos residuales, espacios “muertos” abiertos y permisos que ya no reflejan la realidad de la empresa. Corrección: establece una revisión periódica centrada en grupos y espacios (no en individuos) para mantener el modelo limpio.

Escalar sin perder el control: preparando Confluence para crecer

Cuando una pyme empieza a crecer, Confluence suele ser una de las primeras herramientas en resentirse. No porque no escale técnicamente, sino porque la estructura inicial no estaba pensada para soportar más equipos, más proyectos o más personas externas. Preparar Confluence para crecer no consiste en añadir más reglas, sino en reforzar los cimientos.

El primer elemento clave es proteger la simplicidad del modelo. A medida que la organización crece, aparece la tentación de crear excepciones para cada nuevo caso. Resistirse a esa deriva es fundamental. Si una necesidad nueva no encaja en la estructura actual, hay que preguntarse si representa un nuevo patrón estable o solo una situación puntual. Solo en el primer caso merece cambios estructurales.

Los grupos deben evolucionar mucho más despacio que los equipos. Los equipos cambian, se reorganizan o desaparecen. Los grupos funcionales, en cambio, deberían mantenerse estables en el tiempo. Cuando un crecimiento obliga a crear nuevos grupos constantemente, el problema no es el tamaño, es el diseño inicial.

Otro punto crítico es contener la proliferación de espacios temporales. A mayor volumen de proyectos, mayor riesgo de que estos espacios se queden abiertos indefinidamente. Establecer una lógica clara —por ejemplo, revisar o archivar espacios inactivos— evita que Confluence se convierta en un archivo muerto con permisos obsoletos.

También conviene delimitar muy bien la administración. A medida que crece la organización, aparecen más responsables y más “propietarios” de contenido. Eso no debe traducirse automáticamente en más administradores de espacio. La administración sigue siendo una función técnica y debe crecer de forma controlada, incluso cuando el número de usuarios se multiplica.

Un indicador claro de que Confluence está preparado para escalar es que los cambios organizativos no obligan a tocar los permisos de los espacios. Altas, bajas o cambios de rol se resuelven ajustando pertenencias a grupos, no rediseñando el sistema. Cuando eso ocurre, el crecimiento deja de ser una amenaza y pasa a ser una operación rutinaria.

Escalar bien no significa anticiparlo todo, significa evitar decisiones que te aten de manos en el futuro. Con una estructura de espacios clara, grupos estables y un uso consciente de las excepciones, Confluence puede crecer al ritmo de la pyme sin perder su función principal: ser un sistema de conocimiento útil, confiable y gobernable.