Cada línea de código que un equipo escribe, revisa y despliega pasa por una decisión previa: dónde y cómo se gestiona ese código. Para un director de IT o un CTO, elegir la plataforma de repositorios Git no es un tema menor — implica definir cómo fluye el trabajo entre equipos, qué nivel de control se tiene sobre los cambios y hasta qué punto la herramienta se integra con el resto de la operación tecnológica.

Bitbucket, la plataforma Git de Atlassian, juega una carta que ni GitHub ni GitLab pueden replicar: la integración nativa con Jira, Confluence y el resto del ecosistema Atlassian. No es solo un lugar donde vive el código; es el punto donde la planificación de un sprint y el merge de una rama se conectan sin fricciones.

Ahora bien, ¿qué hay detrás de esa promesa? Este artículo desmonta Bitbucket desde lo técnico: arquitectura, Pipelines como motor de CI/CD, gobernanza de repositorios, seguridad y una comparativa sin concesiones frente a sus competidores directos.

Contenidos

Qué es Bitbucket y cómo encaja en el ecosistema Atlassian

Bitbucket es, en esencia, una plataforma de alojamiento de repositorios Git diseñada para equipos de desarrollo profesionales. Permite gestionar código fuente, realizar revisiones mediante pull requests, controlar versiones y automatizar procesos de integración y entrega continua. Hasta aquí, nada que no ofrezcan GitHub o GitLab. La diferencia está en el contexto donde opera.

Atlassian construyó Bitbucket como una pieza más de un engranaje mayor. Cuando un desarrollador crea una rama en Bitbucket vinculada a un ticket de Jira, el estado de ese ticket se actualiza automáticamente. Cuando se aprueba un pull request, Confluence puede reflejar ese cambio en la documentación del proyecto. No son integraciones forzadas mediante plugins de terceros: es comportamiento nativo, diseñado para funcionar así desde el origen.

Un poco de historia técnica. Bitbucket no siempre fue exclusivamente Git. Cuando Atlassian lo adquirió en 2010, soportaba Mercurial como sistema de control de versiones principal. Con el tiempo, Git se impuso como estándar de la industria y Atlassian tomó una decisión radical: en julio de 2020 eliminó por completo el soporte para repositorios Mercurial. Hoy, Bitbucket es una plataforma 100% Git.

Modalidades disponibles. Bitbucket se ofrece actualmente en dos variantes:

- Bitbucket Cloud: la versión SaaS, alojada y gestionada por Atlassian. Es la opción por defecto para la mayoría de equipos y la que recibe actualizaciones con mayor frecuencia. Funciona bajo un modelo multitenant con planes que van desde el gratuito (hasta 5 usuarios) hasta el Premium con controles avanzados de seguridad y compliance.

- Bitbucket Data Center: la versión self-hosted, pensada para organizaciones que necesitan control total sobre su infraestructura. Permite despliegues en clúster con múltiples nodos para alta disponibilidad y se ejecuta sobre hardware propio o en proveedores IaaS como AWS o Azure.

Existe una tercera variante que conviene mencionar para evitar confusiones: Bitbucket Server. Atlassian anunció el fin de soporte para este producto en febrero de 2024, por lo que cualquier organización que aún lo utilice debería estar planificando su migración a Cloud o Data Center.

¿Dónde encaja Bitbucket en la cadena de herramientas? La forma más clara de entenderlo es pensar en el flujo de trabajo completo de un equipo de desarrollo: la planificación ocurre en Jira, el código vive en Bitbucket, la documentación se centraliza en Confluence y la entrega se automatiza con Bitbucket Pipelines. Cada herramienta cubre una fase, pero todas comparten contexto. Un commit en Bitbucket referencia un ticket de Jira. Un despliegue exitoso en Pipelines puede disparar una notificación en Slack o actualizar un panel en Jira. Esa trazabilidad de extremo a extremo es, probablemente, el argumento más sólido de Bitbucket frente a sus competidores cuando la organización ya tiene inversión en el ecosistema Atlassian.

Arquitectura y modalidades de despliegue

Elegir cómo se despliega Bitbucket no es una decisión puramente técnica — tiene implicaciones directas en costes, control sobre los datos, capacidad de escalado y cumplimiento normativo. Atlassian ofrece dos caminos claramente diferenciados, cada uno con su propia lógica arquitectónica.

Bitbucket Cloud

Es la opción SaaS gestionada íntegramente por Atlassian. La infraestructura corre sobre AWS, con replicación geográfica y un modelo multitenant donde cada workspace opera de forma aislada a nivel lógico. Atlassian se encarga del aprovisionamiento, las actualizaciones, los parches de seguridad y la escalabilidad horizontal — el equipo de desarrollo simplemente consume el servicio.

Desde el punto de vista técnico, Cloud opera sobre una arquitectura de microservicios que separa la capa de gestión de repositorios, el motor de Pipelines, la capa de autenticación y el sistema de webhooks. Esto permite a Atlassian desplegar actualizaciones de forma granular sin afectar al conjunto del servicio. Las funcionalidades nuevas llegan primero a Cloud, lo que lo convierte en la versión más avanzada en cualquier momento dado.

El modelo de planes se estructura en tres niveles: Free (hasta 5 usuarios), Standard y Premium. Las diferencias críticas no están tanto en el almacenamiento o los minutos de Pipelines como en las funcionalidades de gobernanza: IP allowlisting, merge checks obligatorios, permisos de despliegue y audit logs solo están disponibles a partir del plan Premium.

Bitbucket Data Center

Data Center está diseñado para organizaciones que necesitan — o están obligadas por regulación — a mantener el código dentro de su propia infraestructura. La arquitectura se basa en un clúster de nodos activos tras un balanceador de carga, con un sistema de ficheros compartido (NFS o similar) para los repositorios Git y una base de datos centralizada (PostgreSQL o, en algunos escenarios, MySQL).

El modelo de clustering permite escalar horizontalmente añadiendo nodos, lo que garantiza alta disponibilidad y distribuye la carga de operaciones Git pesadas — clones masivos, búsquedas en repositorios de gran tamaño o picos de actividad en ventanas de despliegue. Cada nodo ejecuta la misma aplicación Java sobre un servidor Tomcat embebido, y el balanceador se encarga de distribuir las peticiones HTTP y SSH.

Un aspecto que los decisores deben tener en cuenta: Data Center exige capacidad interna para administrar la infraestructura. Actualizaciones, parches, backups, monitorización y dimensionamiento de hardware son responsabilidad del equipo de operaciones. A cambio, se obtiene control total sobre la latencia de red, la localización física de los datos y las políticas de retención.

Bitbucket Server: la variante que ya no existe

Conviene cerrar esta sección con una nota importante. Bitbucket Server — la versión single-node, self-hosted — alcanzó su fin de soporte el 15 de febrero de 2024. Atlassian dejó de publicar parches de seguridad y correcciones para esta modalidad. Cualquier organización que aún opere sobre Server está asumiendo un riesgo creciente y debería tener un plan de migración activo, ya sea hacia Cloud o Data Center.

¿Cuál elegir?

La respuesta depende de tres variables: el nivel de control regulatorio requerido, la capacidad operativa del equipo de infraestructura y el presupuesto. Cloud es la opción por defecto para la mayoría de organizaciones — menor fricción, menor coste operativo, acceso inmediato a nuevas funcionalidades. Data Center es el camino cuando el código no puede salir de un perímetro controlado o cuando el volumen de operaciones exige una infraestructura dedicada y dimensionada a medida.

¿Deseas contactar con un especialista en Atlassian?

Bitbucket Pipelines: CI/CD integrado

Si hay una funcionalidad que distingue a Bitbucket Cloud de la mayoría de plataformas Git, es Pipelines. No es un servicio externo que se conecta mediante plugins — es un motor de integración y entrega continua embebido directamente en la plataforma. La idea es sencilla: cada vez que un desarrollador sube código, Pipelines puede compilarlo, testearlo y desplegarlo de forma automática, sin intervención manual.

Cómo funciona

Todo se gobierna desde un único archivo de configuración (bitbucket-pipelines.yml) que vive en la raíz del repositorio. En ese archivo se definen los pasos que debe seguir el pipeline: instalar dependencias, ejecutar tests, generar el build de producción, desplegarlo al servidor. Cada paso se ejecuta dentro de un contenedor Docker aislado, lo que garantiza que el entorno sea siempre el mismo, independientemente de quién haya hecho el cambio o cuándo.

Atlassian gestiona toda la infraestructura por detrás. El equipo de desarrollo solo define qué hacer y en qué orden — Pipelines se encarga de provisionar los recursos necesarios para ejecutarlo.

Ejecución en paralelo

Cuando un pipeline incluye tareas que no dependen entre sí — por ejemplo, tests unitarios, tests de integración y análisis de calidad de código — Pipelines permite ejecutarlas simultáneamente en lugar de una detrás de otra. En repositorios con suites de testing extensas, esto puede reducir los tiempos de espera de forma considerable.

Runners propios

Por defecto, todo se ejecuta en la nube de Atlassian. Pero hay escenarios donde eso no es viable: acceso a redes internas, requisitos regulatorios que impiden ejecutar código fuera del perímetro corporativo o necesidad de hardware específico. Para estos casos, Atlassian ofrece runners self-hosted — agentes que se instalan en máquinas propias y que Pipelines utiliza como destino de ejecución. El pipeline se configura igual; solo cambia dónde corre.

Control de despliegues

Pipelines incorpora entornos de despliegue (test, staging, producción) con un panel que muestra qué versión del código está en cada entorno. Para producción, se pueden configurar aprobaciones manuales: el pipeline se detiene y espera el visto bueno de una persona autorizada antes de continuar. Esto es especialmente útil en organizaciones con procesos formales de gestión del cambio.

Integraciones preconfiguradas (Pipes)

Atlassian mantiene un catálogo de pipes — componentes listos para usar que resuelven tareas comunes: desplegar en AWS, notificar en Slack, ejecutar análisis de seguridad, publicar imágenes en Docker Hub. Se insertan directamente en el pipeline sin necesidad de escribir scripts de integración desde cero.

¿Dónde están los límites?

Pipelines funciona muy bien para flujos estándar de CI/CD, pero tiene techo. Los minutos de ejecución mensuales están limitados según el plan contratado, y para organizaciones con pipelines muy complejos o volúmenes muy altos de builds, puede quedarse corto frente a herramientas especializadas como Jenkins, GitHub Actions o GitLab CI. En esos casos, Pipelines puede complementarse con Bamboo — la herramienta CI/CD enterprise de Atlassian — o con soluciones de terceros.

Otros artículos que podrían interesarte

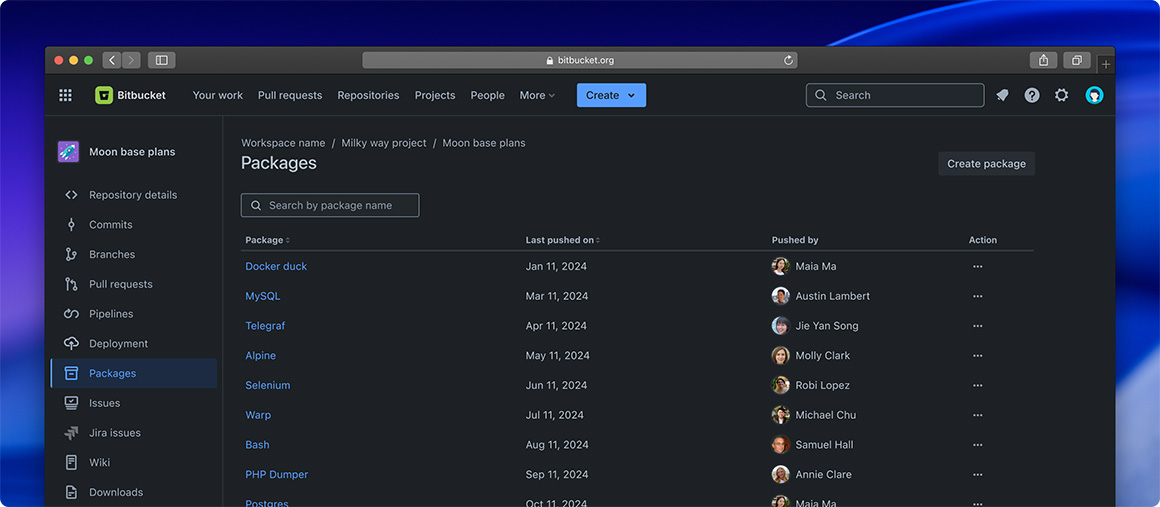

Modelo de permisos y gobernanza de repositorios

Cuando una organización tiene decenas de equipos trabajando sobre cientos de repositorios, la pregunta ya no es solo dónde vive el código sino quién puede hacer qué con él. Bitbucket estructura el control de acceso en tres niveles jerárquicos: workspaces, proyectos y repositorios.

Workspaces, proyectos y repositorios

El workspace es el contenedor de nivel superior — representa a la organización completa. Dentro de él se crean proyectos, que agrupan repositorios relacionados (por producto, por equipo, por cliente). Y dentro de cada proyecto viven los repositorios individuales. Esta jerarquía permite aplicar permisos de forma granular: se puede dar acceso a un equipo a todos los repositorios de un proyecto sin necesidad de configurarlos uno a uno, o restringir el acceso a un repositorio concreto a un grupo reducido de personas.

Los roles disponibles siguen una escalera clara: lectura, escritura y administración. Se asignan a nivel de workspace, proyecto o repositorio, y el permiso más específico siempre prevalece sobre el más general.

Protección de ramas

Aquí es donde la gobernanza se pone interesante. Bitbucket permite definir reglas por rama que controlan quién puede hacer push directo, quién puede hacer merge y bajo qué condiciones. En la práctica, la mayoría de equipos protegen al menos las ramas main y release para evitar que alguien introduzca cambios sin revisión.

Las restricciones más habituales incluyen impedir push directo a la rama (obligando a pasar por pull request), exigir un número mínimo de aprobaciones antes del merge, requerir que el pipeline pase sin errores y bloquear el merge si hay comentarios sin resolver. Son reglas que parecen básicas pero que, cuando no están configuradas, son la puerta de entrada a incidentes en producción.

Merge checks

Bitbucket permite ir un paso más allá con los merge checks: condiciones obligatorias que deben cumplirse antes de que un pull request pueda integrarse. Además de las aprobaciones y el estado del pipeline, se puede exigir que las ramas estén actualizadas con la rama destino antes del merge, evitando conflictos silenciosos que solo aparecen después de integrar.

En el plan Premium, estas políticas se pueden aplicar de forma centralizada a todos los repositorios de un proyecto, lo que simplifica enormemente la gestión cuando se trabaja con muchos equipos.

Gestión de identidad: SSO y SCIM

Para organizaciones que operan con un proveedor de identidad corporativo — Azure AD, Okta, Google Workspace — Bitbucket Cloud soporta autenticación SSO mediante SAML 2.0. Esto significa que los desarrolladores acceden con las mismas credenciales que usan para el resto de herramientas corporativas, y que cuando alguien deja la empresa, revocar su acceso al IdP revoca automáticamente su acceso a Bitbucket.

El protocolo SCIM (System for Cross-domain Identity Management) complementa esta integración permitiendo sincronizar usuarios y grupos de forma automática. Cuando se añade un desarrollador a un grupo en Azure AD, aparece en Bitbucket con los permisos correspondientes sin intervención manual. Cuando se elimina, desaparece. Para un director de IT que gestiona equipos en movimiento, esto no es un detalle menor — es la diferencia entre un proceso controlado y una lista de accesos desactualizada que nadie revisa.

¿El resultado?

Un modelo de permisos que escala desde un equipo de cinco personas hasta una organización con cientos de desarrolladores distribuidos en múltiples proyectos, con la flexibilidad de ajustar el nivel de control según la criticidad de cada repositorio. No todos los repositorios necesitan el mismo nivel de gobernanza — y Bitbucket permite tratarlos de forma diferente sin complicar la estructura general.

Branching strategies y flujos de trabajo

Bitbucket no impone una estrategia de ramificación — pero ofrece las herramientas para implementar las más habituales. La elección depende del tamaño del equipo, la frecuencia de releases y el nivel de estabilidad que exija el producto.

Las tres estrategias principales

Git Flow es la más estructurada: ramas de larga duración para desarrollo y producción, complementadas por ramas temporales para funcionalidades, hotfixes y releases. Funciona bien en equipos con ciclos de entrega planificados, pero su complejidad crece rápido cuando hay muchas ramas abiertas.

Trunk-based development es el enfoque opuesto. Todo el equipo trabaja sobre una rama principal con ramas de vida muy corta que se integran en horas. Es la estrategia natural para equipos que despliegan varias veces al día y tienen pipelines rápidos.

Feature branching es el punto medio que adopta la mayoría. Cada tarea se desarrolla en su rama, se revisa mediante pull request y se integra tras la aprobación. Sencillo, flexible y fácil de combinar con las branch permissions de Bitbucket.

El pull request como eje

Independientemente de la estrategia, el pull request es donde ocurre todo: revisión de código, discusión técnica, validación del pipeline y aprobaciones. Bitbucket permite asignar revisores obligatorios, comentar sobre líneas concretas y configurar el auto-merge — el código se integra automáticamente cuando se cumplen todas las condiciones definidas, sin intervención manual.

Seguridad y compliance

Para un director de IT, la pregunta no es si Bitbucket tiene funcionalidades de seguridad — todas las plataformas las tienen. La pregunta es si son suficientes para cumplir con los requisitos regulatorios de la organización y si se integran de forma natural en el flujo de trabajo sin convertirse en un obstáculo.

Protección de los datos

Bitbucket Cloud cifra los datos tanto en tránsito (TLS 1.2+) como en reposo. Los repositorios se almacenan en la infraestructura AWS de Atlassian con replicación geográfica. En Data Center, el cifrado en reposo depende de la configuración que aplique el equipo de infraestructura sobre sus propios sistemas de almacenamiento — lo que da más control pero también más responsabilidad.

Control de acceso

Además del modelo de permisos por workspace, proyecto y repositorio, Bitbucket Cloud permite restringir el acceso por rangos de IP (IP allowlisting) y exigir autenticación de dos factores a todos los miembros del workspace. Combinado con SSO vía SAML y el aprovisionamiento automático con SCIM, se consigue un perímetro de acceso controlado y auditable sin gestión manual de credenciales.

Audit logs y trazabilidad

El plan Premium de Bitbucket Cloud registra las acciones críticas realizadas en el workspace: cambios de permisos, creación y eliminación de repositorios, modificaciones en branch permissions, accesos y eventos de autenticación. Para organizaciones que necesitan demostrar quién hizo qué y cuándo — ya sea por auditoría interna o por cumplimiento normativo — este registro es imprescindible.

Cumplimiento normativo

Atlassian mantiene certificaciones SOC2 Type II y cumple con GDPR para sus productos Cloud. Para sectores con requisitos regulatorios más estrictos — financiero, sanitario, administración pública — Data Center ofrece la alternativa de mantener todos los datos dentro de la infraestructura propia, lo que simplifica el cumplimiento de normativas locales sobre residencia de datos.

Gestión de secretos en Pipelines

Un punto que se pasa por alto con frecuencia: las credenciales, tokens y claves API que los pipelines necesitan para desplegar o conectarse a servicios externos. Bitbucket permite almacenarlas como variables seguras a nivel de repositorio, proyecto o entorno de despliegue. Estas variables se cifran, no se muestran en los logs y solo están disponibles durante la ejecución del pipeline. Es una capa básica pero esencial para evitar que secretos terminen expuestos en el código o en los registros de ejecución.

Integraciones técnicas y extensibilidad

Una plataforma de repositorios que solo gestiona código se queda corta. El valor real aparece cuando se conecta con el resto de herramientas que utiliza la organización — y aquí Bitbucket tiene una doble ventaja: la integración nativa con el ecosistema Atlassian y una capa de extensibilidad abierta para todo lo demás.

Integración nativa con Atlassian

Ya lo hemos mencionado, pero conviene dimensionar lo que implica en la práctica. Un commit en Bitbucket que referencia una clave de Jira (PROJ-123) actualiza automáticamente el ticket: muestra la rama asociada, los commits, el estado del pull request y el resultado del pipeline. No hay que configurar nada — funciona desde el primer momento.

Con Confluence ocurre algo similar. Se pueden insertar macros que muestran el estado de un repositorio, el historial de commits o el resultado de los pipelines directamente en una página de documentación. Para equipos que documentan sus procesos de desarrollo, esto elimina la duplicación de información entre herramientas.

API REST y webhooks

Para integraciones personalizadas, Bitbucket expone una API REST completa que cubre prácticamente toda la funcionalidad de la plataforma: gestión de repositorios, pull requests, permisos, pipelines y entornos de despliegue. Cualquier flujo que se pueda hacer manualmente se puede automatizar vía API.

Los webhooks complementan esta capacidad permitiendo que Bitbucket notifique a sistemas externos cuando ocurre un evento — un push, la apertura de un pull request, el resultado de un pipeline. Es el mecanismo que usan la mayoría de integraciones con herramientas de terceros.

Atlassian Marketplace

Bitbucket tiene acceso al Marketplace de Atlassian, con cientos de apps que amplían su funcionalidad. Las más relevantes para equipos de desarrollo cubren áreas como análisis de calidad de código con SonarQube, escaneo de vulnerabilidades con Snyk, revisiones automatizadas de código, métricas de rendimiento del equipo y conectores con plataformas cloud como AWS, Azure y GCP.

Bitbucket en flujos GitOps

Un escenario cada vez más común: utilizar Bitbucket como fuente de verdad para la configuración de infraestructura. El código de infraestructura (Terraform, Kubernetes manifests, Ansible playbooks) vive en repositorios de Bitbucket, y cualquier cambio pasa por el mismo flujo de pull request y pipeline que el código de aplicación. Herramientas como ArgoCD o Flux pueden sincronizarse directamente con repositorios de Bitbucket para aplicar los cambios de forma automática en los clústeres.

El patrón es claro y se repite en todos los casos: los dispositivos VPN, por su propia naturaleza, están expuestos a internet y representan un punto de entrada único. Cuando una vulnerabilidad aparece — y aparece con frecuencia — los grupos de ransomware y los actores estatales la explotan antes de que muchas organizaciones hayan tenido tiempo de aplicar el parche. No es una cuestión de negligencia; es una limitación estructural del modelo.

Hay un detalle especialmente relevante que todo director de IT debería subrayar: en varios de estos incidentes, la autenticación multifactor no fue suficiente para frenar el ataque. La vulnerabilidad de SonicWall, por ejemplo, permitía secuestrar sesiones VPN activas esquivando por completo el MFA. Esto refuerza algo que ya vimos: MFA es necesario, pero no es una solución completa si el modelo de acceso subyacente sigue siendo permisivo.

A todo esto se suma un problema que no aparece en los informes de vulnerabilidades pero que cualquier responsable de IT reconoce de inmediato: la fatiga operativa. Mantener una infraestructura VPN significa estar en alerta permanente ante CVEs, coordinar ventanas de parcheo, gestionar appliances que envejecen y resolver tickets de usuarios que no pueden conectarse. El 51% de las organizaciones reporta que sus VPN ofrecen una mala experiencia de usuario, y el 22% señala la lentitud de conexión como la queja principal.

Nada de esto significa que debas arrancar la VPN de tu infraestructura mañana. Pero sí significa que seguir operando con VPN como pieza central de tu estrategia de acceso remoto sin un plan de evolución es asumir un riesgo creciente — tanto a nivel de seguridad como de operativa diaria.

Bitbucket vs GitHub vs GitLab: comparativa para decisores

Esta es la sección que muchos lectores buscarán directamente. Las tres plataformas son maduras, solventes y capaces de cubrir las necesidades de la mayoría de equipos de desarrollo. La diferencia está en los matices — y esos matices importan cuando se toma una decisión que afectará a toda la organización durante años.

Dónde destaca cada uno

Bitbucket gana cuando la organización ya opera con Jira y Confluence. La integración nativa no tiene equivalente en las otras dos plataformas — cualquier intento de replicarla con GitHub o GitLab pasa por plugins, apps de terceros o configuraciones manuales que nunca llegan al mismo nivel de fluidez. También es la opción más competitiva en precio para equipos pequeños y medianos.

GitHub es el estándar de facto de la comunidad open source y el ecosistema más grande en número de desarrolladores. GitHub Actions se ha convertido en un motor de CI/CD extremadamente flexible, con un marketplace de acciones masivo. Para organizaciones que priorizan la atracción de talento o que trabajan mucho con código abierto, GitHub tiene una ventaja cultural difícil de ignorar.

GitLab apuesta por ser la plataforma más completa de extremo a extremo. Su CI/CD es probablemente el más potente de los tres, con DAGs, pipelines padre-hijo y una gestión de entornos muy madura. Además integra funcionalidades que en las otras plataformas requieren herramientas externas: registro de contenedores, gestión de paquetes, escaneo de seguridad y planificación de proyectos, todo dentro de la misma interfaz.

Dónde flaquea cada uno

Bitbucket tiene el ecosistema de integraciones más reducido de los tres y su comunidad es significativamente menor. Pipelines, aunque funcional, no alcanza la sofisticación de GitHub Actions ni de GitLab CI. Fuera del ecosistema Atlassian, su propuesta de valor se diluye.

GitHub cobra por funcionalidades de seguridad y gobernanza avanzada que Bitbucket y GitLab incluyen en planes más accesibles. Su herramienta de planificación de proyectos (GitHub Projects) sigue lejos de Jira en capacidades para gestión de proyectos complejos.

GitLab puede resultar abrumador. Tanta funcionalidad integrada implica una curva de aprendizaje más pronunciada y una interfaz que no siempre es intuitiva. El rendimiento de la instancia self-hosted ha sido históricamente un punto débil, aunque ha mejorado en las últimas versiones.

¿Cuándo elegir Bitbucket?

La respuesta es bastante clara: cuando Jira y Confluence ya forman parte del día a día de la organización. En ese escenario, Bitbucket no compite solo como repositorio Git — compite como la pieza que completa un ecosistema que ya está funcionando. La trazabilidad de extremo a extremo entre planificación, código, despliegue y documentación sin configuraciones adicionales es un argumento difícil de rebatir.

Si la organización no usa Atlassian y no planea hacerlo, la ecuación cambia. En ese caso, GitHub y GitLab ofrecen propuestas más completas como plataformas independientes.

Consideraciones de migración y adopción

Elegir Bitbucket es solo la primera decisión. La segunda — y a menudo la más compleja — es cómo llegar hasta él desde donde está la organización ahora. Una migración de repositorios mal planificada puede paralizar equipos durante días, romper pipelines y generar una resistencia interna difícil de revertir.

Desde dónde se migra

El escenario más común es la migración desde GitHub o GitLab, donde el proceso es relativamente limpio porque las tres plataformas operan sobre Git. Bitbucket ofrece un importador nativo que permite traer repositorios completos — historial de commits, ramas y tags incluidos — directamente desde la interfaz web. Se conecta con GitHub, GitLab o cualquier repositorio Git accesible por URL.

La migración desde SVN (Subversion) es otro caso frecuente, especialmente en organizaciones con código legacy. Aquí el proceso es más delicado: hay que convertir la estructura de SVN (trunk, branches, tags) al modelo de ramas de Git, lo que puede requerir herramientas como git-svn y un trabajo previo de limpieza del historial. No es algo que se haga en una tarde.

Lo que no migra solo

Los repositorios son la parte fácil. Lo que complica una migración son los elementos que rodean al código: pipelines de CI/CD que hay que reescribir para Bitbucket Pipelines, webhooks que apuntan a la plataforma anterior, integraciones con herramientas de terceros que necesitan reconfigurarse y permisos de acceso que deben recrearse en la nueva estructura de workspaces y proyectos.

Para organizaciones que vienen de GitHub Actions o GitLab CI, reescribir los pipelines en formato bitbucket-pipelines.yml es probablemente la tarea que más tiempo consume. La lógica es similar pero la sintaxis y las capacidades difieren — conviene hacer un inventario de los pipelines existentes y priorizar cuáles migrar primero.

Planificar la transición

La recomendación para cualquier organización con más de un puñado de repositorios es migrar por fases, no de golpe. Un enfoque que funciona: empezar con un proyecto piloto de baja criticidad, migrar el código, reconfigurar los pipelines, validar que todo funciona y usar esa experiencia para estimar tiempos y esfuerzo del resto. Lanzarse a migrar 200 repositorios el primer día es una receta para el desastre.

También conviene definir un periodo de convivencia donde ambas plataformas coexisten. Intentar cortar de raíz el acceso a la plataforma anterior genera ansiedad en los equipos y no deja margen para resolver imprevistos.

Costes y licenciamiento

Bitbucket Cloud opera con un modelo de precio por usuario y mes. El plan Free cubre hasta 5 usuarios, Standard ronda los 3 dólares por usuario y Premium se sitúa en torno a los 6 dólares. Para Data Center, el modelo es de licencia anual por tramos de usuarios, con un mínimo de 500 usuarios — lo que lo posiciona claramente como una opción enterprise.

Un factor que los decisores suelen pasar por alto: el coste real de la migración no está en las licencias sino en las horas de ingeniería dedicadas a reconfigurar pipelines, integraciones y permisos. Incluir ese coste en la evaluación evita sorpresas.

Conclusión

Bitbucket no es la plataforma Git más popular ni la más completa si se mira como herramienta aislada. Y sin embargo, hay un escenario donde es difícil de superar: cuando Jira y Confluence ya son parte del día a día de la organización.

En ese contexto, Bitbucket deja de ser simplemente un lugar donde alojar repositorios. Se convierte en el conector que une la planificación de un sprint con el código que lo resuelve, el pipeline que lo despliega y la documentación que lo registra. Sin plugins intermedios, sin configuraciones forzadas — con una trazabilidad de extremo a extremo que las otras plataformas no pueden replicar de forma nativa.

Desde el punto de vista técnico, ofrece lo que un equipo profesional necesita: un modelo de permisos granular que escala, branch permissions que protegen las ramas críticas, Pipelines como motor de CI/CD integrado y opciones de despliegue que van desde el SaaS gestionado hasta la infraestructura propia con Data Center.

¿Es perfecto? No. Su ecosistema de integraciones es más reducido que el de GitHub, su CI/CD tiene menos potencia que GitLab CI y su comunidad es significativamente menor. Son limitaciones reales que hay que poner en la balanza.

Pero para un director de IT o un CTO que busca consolidar su cadena de herramientas DevOps dentro de un ecosistema cohesionado, con un coste competitivo y sin la complejidad de integrar piezas de distintos proveedores, Bitbucket es una apuesta sólida. La clave está en una palabra: contexto. Bitbucket funciona mejor cuanto más Atlassian haya alrededor.

Un apunte importante: no necesitas completar las cinco fases antes de obtener beneficios. Muchas organizaciones empiezan aplicando ZTNA solo a sus aplicaciones SaaS críticas — correo, CRM, herramientas de colaboración — mientras mantienen la VPN para el resto. Ese enfoque híbrido es perfectamente válido y, de hecho, es el camino más habitual.