La Inteligencia Artificial (IA) ha experimentado un rápido crecimiento en los últimos años, impulsando avances en diversos campos, incluida la seguridad informática. A medida que el mundo digital se vuelve cada vez más complejo y las amenazas cibernéticas se vuelven más sofisticadas, la IA se ha convertido en un elemento fundamental para proteger la información y prevenir ciberataques.

En este artículo, exploraremos cómo se aplica la IA en seguridad informática, destacaremos ejemplos y empresas líderes en la industria, y analizaremos si el uso de IA puede aumentar la probabilidad de ser hackeado.

Contenidos

Aplicaciones prácticas de la IA en seguridad informática

Detección de malware

La IA puede analizar patrones de comportamiento para identificar y detectar malware en tiempo real. Utilizando técnicas de aprendizaje automático, los sistemas de seguridad informática pueden aprender de cada nueva amenaza y mejorar su capacidad para detectar y bloquear malware antes de que cause daños.

Análisis de vulnerabilidades

La IA puede analizar automáticamente grandes cantidades de datos en busca de vulnerabilidades en sistemas y redes. Esto permite a las empresas identificar y solucionar problemas de seguridad de manera más eficiente, reduciendo así el riesgo de ciberataques.

Autenticación biométrica

La IA se utiliza en sistemas de autenticación biométrica para garantizar la identidad de los usuarios y prevenir el acceso no autorizado a sistemas y datos. Ejemplos de esto incluyen el reconocimiento facial, de voz o de huellas dactilares.

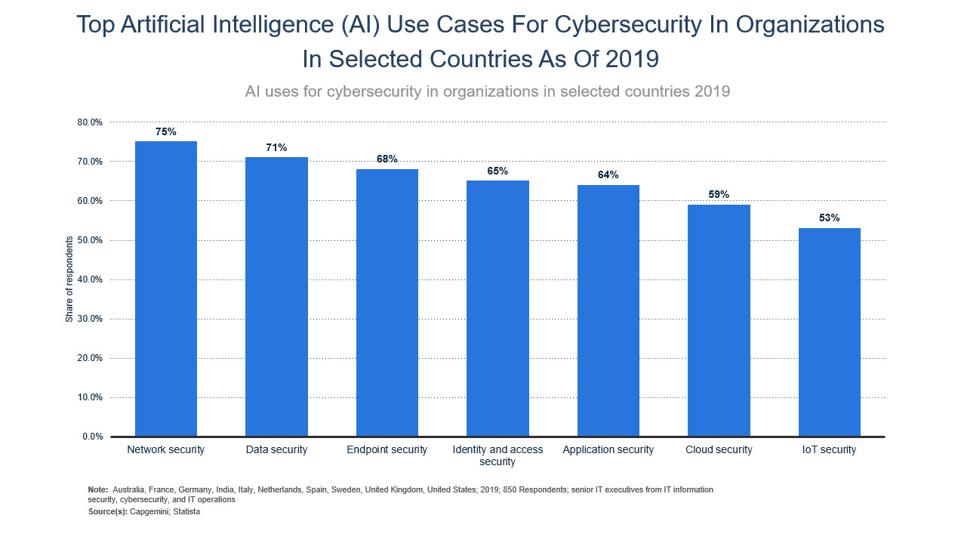

Fuente: Forbes, 10 Charts That Will Change Your Perspective Of AI In Security

¿Deseas contactar con un especialista en seguridad informática?

La participación de la IA en la detección de vulnerabilidades

La IA puede ser una herramienta poderosa para identificar vulnerabilidades en los sistemas. Existen diferentes enfoques y técnicas que podemos utilizar para aplicar la IA en la detección de vulnerabilidades:

Aprendizaje automático supervisado

Podemos emplear algoritmos de aprendizaje automático supervisado, como clasificadores de regresión logística, máquinas de vectores de soporte o redes neuronales, para identificar vulnerabilidades en el código fuente o binario. Para ello, necesitamos un conjunto de datos de entrenamiento etiquetado que incluya ejemplos de código vulnerable y no vulnerable. Los algoritmos de aprendizaje automático se entrenan en estos datos y aprenden a clasificar nuevas instancias de código según su probabilidad de ser vulnerables.

Aprendizaje automático no supervisado

En lugar de utilizar datos etiquetados, podemos aplicar algoritmos de aprendizaje automático no supervisado, como el clustering, para analizar y agrupar patrones similares en el código. Al identificar grupos o patrones comunes, podemos descubrir posibles vulnerabilidades en el código sin tener un conjunto de datos etiquetado previamente.

Análisis de datos y características

Podemos utilizar técnicas de extracción de características y análisis de datos para identificar patrones y correlaciones que podrían indicar vulnerabilidades en el sistema. Por ejemplo, podemos analizar registros de eventos de seguridad, datos de tráfico de red y metadatos de archivos para detectar actividades sospechosas o anomalías que podrían ser indicativos de una vulnerabilidad explotada.

Aprendizaje por refuerzo

En este enfoque, podemos entrenar un agente de IA utilizando aprendizaje por refuerzo para explorar y probar diferentes acciones en un entorno simulado con el objetivo de identificar vulnerabilidades en el sistema. El agente de IA recibe recompensas o penalizaciones según la efectividad de sus acciones para identificar y explotar vulnerabilidades, lo que le permite aprender a encontrar vulnerabilidades de manera más eficiente con el tiempo.

Redes generativas adversarias (GAN)

Podemos utilizar GAN para generar ejemplos de exploits o payloads de malware que podrían explotar vulnerabilidades desconocidas en un sistema. La GAN consta de dos redes neuronales, el generador y el discriminador, que compiten entre sí en un proceso iterativo. El generador crea ejemplos de exploits, mientras que el discriminador evalúa su efectividad para explotar vulnerabilidades. A medida que el proceso continúa, el generador se vuelve cada vez más eficiente en la creación de exploits que pueden eludir la detección del discriminador, lo que nos permite identificar nuevas vulnerabilidades en el sistema.

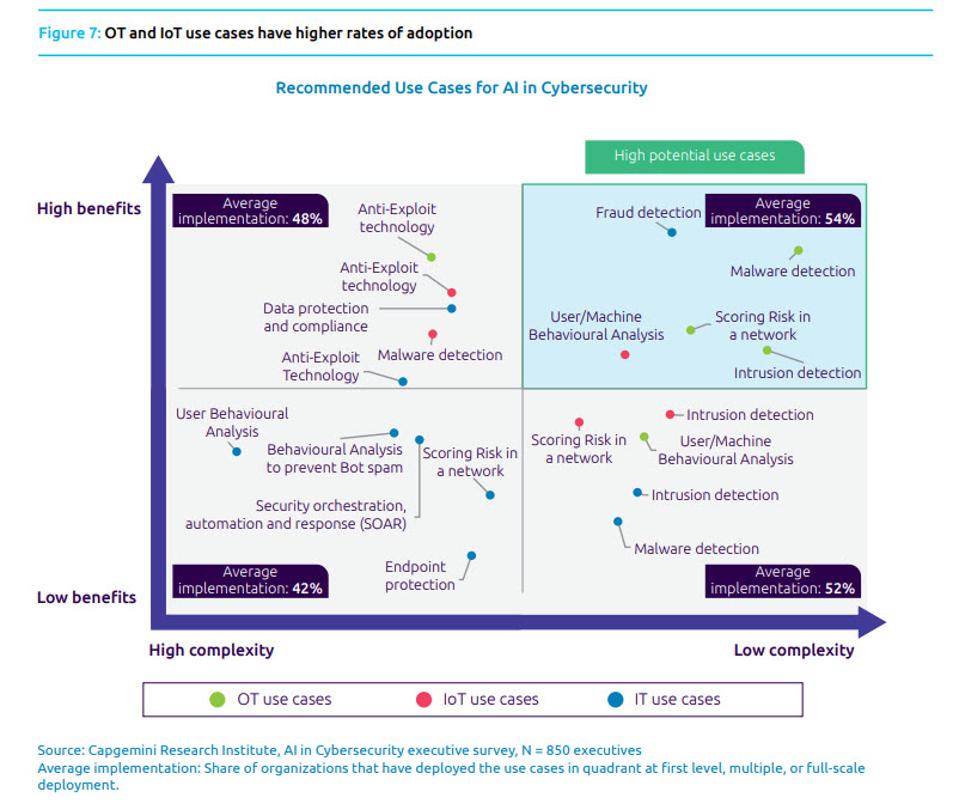

Fuente: Forbes, 10 Charts That Will Change Your Perspective Of AI In Security

Ejemplos y marcas líderes en IA y seguridad informática

WatchGuard Technologies

Threat Detection and Response (TDR)

WatchGuard ofrece Threat Detection and Response (TDR), un servicio de seguridad correlacionada que utiliza análisis de datos y técnicas de aprendizaje automático para detectar y responder a amenazas avanzadas en tiempo real. TDR analiza eventos de seguridad en la red y en los endpoints y correlaciona los datos para identificar posibles amenazas.

WatchGuard Technologies lanza antivirus basado en inteligencia artificial para ayudar a defenderse contra malware de día cero.

IntelligentAV

La última versión del sistema operativo Fireware introduce un nuevo servicio de detección de malware llamado IntelligentAV. IntelligentAV™ es un nuevo servicio de análisis antivirus que utiliza un motor de inteligencia artificial (IA) para predecir, detectar y bloquear malware de día cero en constante evolución. IntelligentAV se une a Threat Detection and Response (TDR), Gateway AntiVirus y APT Blocker como una capa adicional de defensa contra malware en la plataforma Firebox.

«Los datos de nuestro Informe de seguridad en Internet trimestral muestran que casi la mitad de todo el malware dirigido a nuestros clientes es de día cero. El antivirus basado en firmas tradicionales, aunque sigue siendo una parte importante de la postura de seguridad general, ya no ofrece protección adecuada contra el malware moderno, que a menudo se ofusca para evadir la detección», dijo Brendan Patterson, vicepresidente de gestión de productos de WatchGuard Technologies.

«Por eso WatchGuard cree que la superposición de múltiples soluciones avanzadas de seguridad es la mejor manera para que las empresas protejan sus activos y los datos de sus clientes. IntelligentAV es el último ejemplo de cómo utilizamos tecnologías líderes en el mercado para ofrecer seguridad en capas de alto rendimiento para nuestros clientes.»

IntelligentAV utiliza el motor de detección de malware de Cylance basado en tecnología de aprendizaje automático, que puede predecir y detectar con precisión futuras muestras de malware incluso sin acceso a las últimas bases de datos de inteligencia y firmas de amenazas.

Por ejemplo: en una prueba de terceros realizada por SE Labs, una versión de 2015 de este motor de detección de IA identificó y bloqueó correctamente las principales amenazas 33 meses antes de que aparecieran. Esto significa que IntelligentAV sigue detectando y bloqueando malware con precisión sin depender de firmas.

Darktrace

Esta empresa utiliza IA para detectar y responder a amenazas cibernéticas en tiempo real. Su plataforma de aprendizaje automático, llamada Enterprise Immune System, analiza comportamientos anómalos en redes y sistemas para identificar y bloquear ciberataques antes de que causen daños.

Cylance

Cylance es conocida por su solución de endpoint protection basada en IA. Utiliza algoritmos de aprendizaje automático para predecir y prevenir malware, ransomware y otras amenazas cibernéticas, sin depender de firmas de virus tradicionales.

CrowdStrike

CrowdStrike utiliza IA y análisis de big data para proteger a las empresas de ciberataques avanzados. Su plataforma Falcon detecta, previene y responde a amenazas en tiempo real, y proporciona información valiosa sobre el panorama de amenazas cibernéticas.

¿Aumenta el uso de la IA la probabilidad de ser hackeado?

El uso de IA en seguridad informática presenta tanto ventajas como desafíos. Si bien es cierto que la IA puede mejorar la capacidad de las empresas para detectar y prevenir ciberataques, también existe la posibilidad de que los hackers utilicen la IA para llevar a cabo ataques más sofisticados y difíciles de detectar.

Algunos expertos en seguridad informática argumentan que la adopción generalizada de IA podría provocar una «carrera armamentista» entre hackers y profesionales de la seguridad, en la que ambos lados utilizan tecnologías avanzadas de IA para intentar superarse mutuamente. Esta situación podría aumentar la probabilidad de ser hackeado, especialmente si los defensores de la seguridad informática no se mantienen al día con las últimas tendencias y avances en IA.

Sin embargo, es fundamental tener en cuenta que, en general, la IA proporciona herramientas y recursos valiosos para mejorar la seguridad informática y proteger a las organizaciones de ciberataques. Para minimizar los riesgos asociados con el uso de IA en seguridad informática, las empresas deben adoptar un enfoque proactivo y seguir las mejores prácticas en la implementación de soluciones de IA.

Esto incluye:

- Mantenerse informado sobre los últimos avances en IA y seguridad informática, y actualizar constantemente las estrategias de defensa.

- Implementar soluciones de seguridad basadas en IA junto con otras medidas de protección, como firewalls, antivirus y sistemas de autenticación sólidos.

- Establecer políticas y procedimientos claros para la gestión y el uso de datos, y garantizar que los empleados estén capacitados en las mejores prácticas de seguridad informática.

- Colaborar con otras organizaciones y expertos en seguridad para compartir información y recursos que permitan una defensa más sólida contra las amenazas cibernéticas.

Conclusión

La inteligencia artificial ha demostrado ser una herramienta valiosa en la lucha contra las amenazas cibernéticas y la protección de la seguridad informática. Aunque su uso puede presentar desafíos y riesgos, como la posibilidad de ser hackeado, en última instancia, ofrece una gran oportunidad para mejorar la detección y prevención de ciberataques. Al mantenerse al día con los últimos avances en IA y seguir las mejores prácticas de seguridad, las organizaciones pueden aprovechar las ventajas que ofrece la IA en la seguridad informática y protegerse de manera efectiva contra las amenazas cibernéticas.