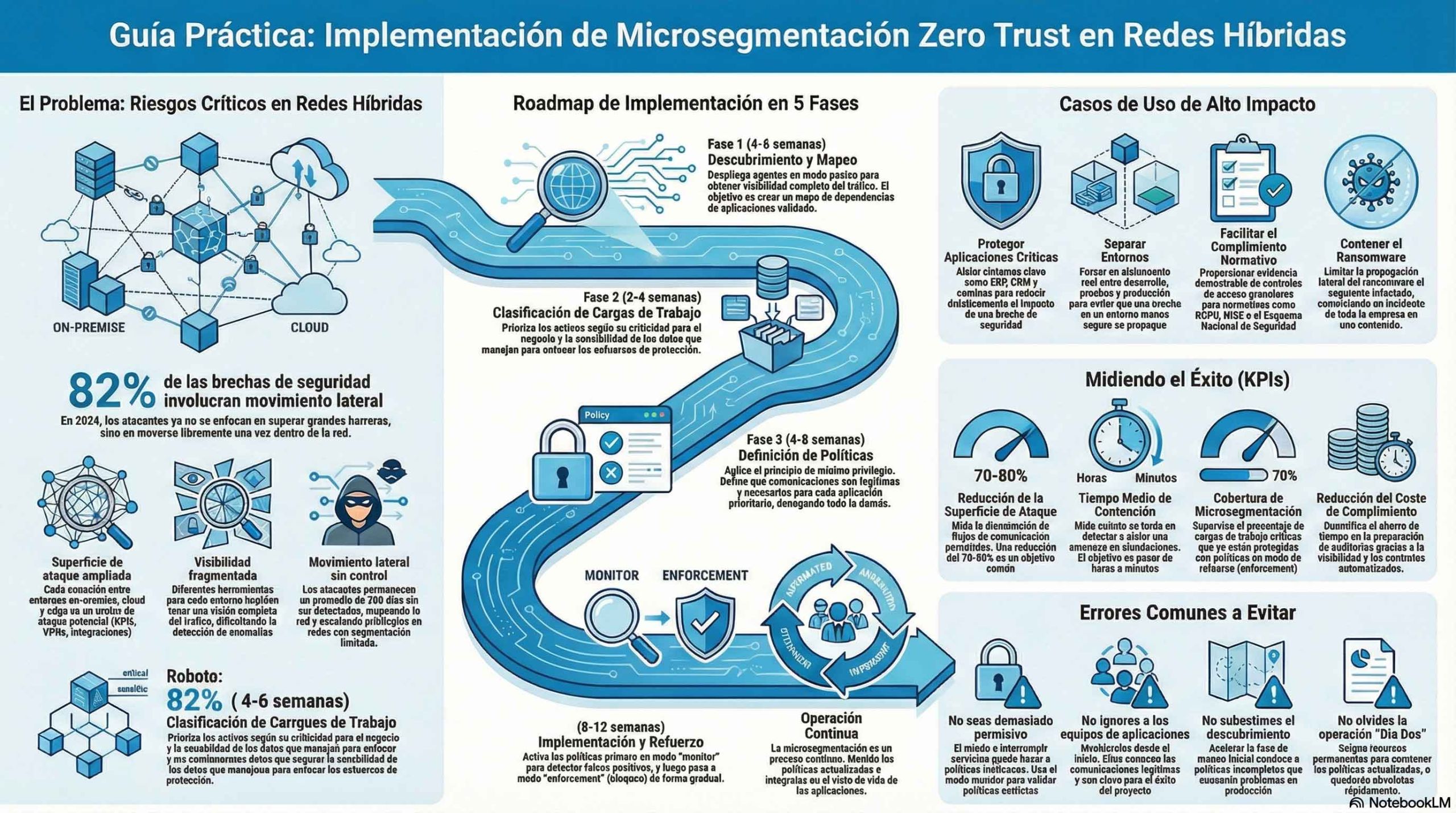

El 82% de las brechas de seguridad en 2024 involucraron movimiento lateral dentro de la red corporativa. Los atacantes ya no necesitan superar grandes barreras; aprovechan puntos débiles y se desplazan hasta alcanzar sus objetivos. En entornos híbridos, donde las cargas de trabajo se distribuyen entre el centro de datos y varias nubes, el perímetro tradicional ha desaparecido.

La microsegmentación zero trust responde a este desafío al asumir que cualquier conexión puede estar comprometida y requiere verificación continua. Esta guía describe cómo implementarla de manera práctica en empresas medianas, sin reemplazar la infraestructura actual.

Contenidos

Qué es la microsegmentación en un modelo zero trust

La microsegmentación divide la red en segmentos pequeños, generalmente a nivel de carga de trabajo, aplicación o proceso. Cada segmento tiene políticas de acceso propias y el tráfico entre ellos se inspecciona y autoriza de forma explícita.

A diferencia de la segmentación tradicional, donde las VLANs y firewalls perimetrales crean zonas amplias con pocas restricciones internas, la microsegmentación establece la denegación como estado por defecto y exige justificar cada comunicación.

El modelo zero trust proporciona el marco conceptual. Su principio fundamental, «nunca confíes, verifica siempre», implica que la identidad del usuario, dispositivo, aplicación y contexto determinan el acceso, no la ubicación en la red. La microsegmentación es el mecanismo técnico que aplica este principio en la infraestructura.

En la práctica, un servidor de base de datos solo acepta conexiones de servidores de aplicación autorizados, en los puertos necesarios y durante periodos definidos. Toda otra comunicación, incluso desde la misma subred, se bloquea.

Por qué las redes híbridas exigen un nuevo enfoque

Las empresas medianas adoptan arquitecturas híbridas por razones operativas y económicas. Mantienen sistemas legacy en sus instalaciones, despliegan nuevas aplicaciones en la nube pública y procesan datos en el edge. Esta distribución genera tres problemas de seguridad que la microsegmentación zero trust resuelve de forma directa.

El primer problema es la superficie de ataque ampliada. Cada punto de conexión entre entornos es un vector potencial. Integraciones entre ERP on-premise y servicios cloud, VPNs de acceso remoto y APIs expuestas aumentan las oportunidades para los atacantes.

El segundo problema es la visibilidad fragmentada. Los equipos de seguridad utilizan herramientas diferentes para cada entorno. El firewall del centro de datos no ve el tráfico entre contenedores en Kubernetes y la consola del proveedor cloud no muestra las conexiones hacia sistemas internos. Esta falta de visibilidad impide detectar anomalías.

El tercer y más crítico problema es el movimiento lateral. Los estudios de respuesta a incidentes indican tiempos de permanencia promedio de 200 días antes de la detección. Durante este periodo, los atacantes mapean la red, escalan privilegios y acceden a activos valiosos. En redes planas o con segmentación limitada, este movimiento suele generar pocas alertas.

La microsegmentación zero trust contrarresta estos tres problemas. Reduce la superficie de ataque al limitar las comunicaciones permitidas al mínimo necesario. Proporciona visibilidad granular del tráfico este-oeste. Y contiene el movimiento lateral al convertir cada intento de conexión no autorizada en una alerta.

¿Deseas contactar con un especialista en desarrollos Java?

Componentes clave de una arquitectura de microsegmentación zero trust

Una implementación efectiva requiere cuatro capacidades técnicas que deben operar de forma coordinada.ra coordinada.

Visibilidad completa del tráfico este-oeste. Antes de definir políticas, necesitas saber qué comunicaciones existen. Esto implica capturar flujos de red a nivel de host, no solo en puntos de agregación. Las soluciones modernas utilizan agentes ligeros en cada carga de trabajo que reportan conexiones entrantes y salientes, protocolos, puertos y volúmenes de datos. El resultado es un mapa de dependencias que muestra qué habla con qué.

Motor de políticas basado en identidad. Las reglas tradicionales se basan en direcciones IP y puertos, lo que resulta inviable en entornos dinámicos con IPs cambiantes. Las políticas deben definirse por identidad: qué aplicación puede comunicarse con qué servicio y qué rol de usuario puede acceder a determinados recursos. El motor traduce estas políticas en reglas concretas en tiempo real.

Automatización de políticas. La gestión manual de microsegmentos no es viable en entornos complejos. Una empresa mediana puede tener cientos de aplicaciones y miles de flujos legítimos. La automatización incluye el descubrimiento inicial de políticas, la sugerencia de reglas, la propagación de cambios y la gestión del ciclo de vida de las aplicaciones.

Integración con el ecosistema de seguridad. La microsegmentación zero trust debe integrarse con el SIEM para reportar eventos y anomalías, recibir contexto del sistema de gestión de identidades y coordinarse con herramientas de respuesta automatizada para aislar segmentos comprometidos. La facilidad de integración depende de APIs abiertas y conectores integrados.

Roadmap de implementación en cinco fases

La microsegmentación zero trust no se despliega en un fin de semana. Un enfoque gradual reduce el riesgo de interrupciones y permite construir conocimiento interno. Este roadmap está calibrado para empresas medianas con recursos limitados.

Fase 1: Descubrimiento y mapeo

Duración típica: 4-6 semanas.

El objetivo es obtener visibilidad completa antes de realizar cambios. Despliega agentes o sensores en modo pasivo y recopila datos durante al menos dos semanas para capturar todos los patrones de comunicación, incluidos procesos batch periódicos.

El entregable es un mapa de dependencias de aplicaciones, que identificará comunicaciones olvidadas, sistemas legacy activos y flujos innecesarios. Valida este mapa con los equipos de aplicaciones y operaciones.

Fase 2: Clasificación de cargas de trabajo

Duración típica: 2-4 semanas.

No todas las cargas de trabajo merecen el mismo nivel de protección. Clasifícalas según dos ejes: criticidad para el negocio y sensibilidad de los datos que manejan. Un sistema de nóminas con datos personales y un servidor web público tienen requisitos muy diferentes.

Esta clasificación determina el orden de implementación y la granularidad de las políticas. Los activos críticos y sensibles se priorizan con políticas estrictas, mientras que los sistemas de soporte pueden esperar y aplicar políticas más permisivas al inicio.

Fase 3: Definición de políticas

Duración típica: 4-8 semanas.

Aquí el principio de mínimo privilegio se vuelve concreto. Para cada aplicación o servicio prioritario, define qué comunicaciones son legítimas y necesarias. Todo lo demás quedará denegado.

Comienza con las políticas sugeridas automáticamente según el tráfico observado. Revísalas con los responsables de las aplicaciones y ajústalas para eliminar comunicaciones innecesarias o anticipar flujos futuros. «El servicio de facturación puede consultar la base de datos de clientes» es más mantenible que «10.0.1.15 puede conectar a 10.0.2.20 por el puerto 3306».

Fase 4: Despliegue gradual

Duración típica: 8-12 semanas.

Activa las políticas inicialmente en modo monitor o alerta. El sistema registra el tráfico que se habría bloqueado, pero lo permite, lo que ayuda a identificar falsos positivos antes de que generen incidentes.

Tras un período de validación sin alertas inesperadas, pasa a modo enforcement para el primer grupo de aplicaciones. Mantén un proceso claro para excepciones de emergencia: si una aplicación deja de funcionar, debe haber un camino rápido para diagnosticar y ajustar políticas.

Expande progresivamente a más aplicaciones y entornos. Cada iteración será más rápida porque el equipo habrá desarrollado experiencia.

Fase 5: Operación continua

La microsegmentación zero trust es una capacidad operativa continua, no un proyecto con fecha de cierre. Establece procesos para mantener las políticas actualizadas ante cambios en las aplicaciones e integra la definición de políticas en el pipeline de despliegue para que las nuevas aplicaciones estén segmentadas desde el inicio.io.

Revisa periódicamente las métricas de seguridad. Realiza ejercicios de validación simulando movimiento lateral para verificar la contención y ajusta las políticas según las lecciones aprendidas de incidentes reales o simulados.

Otros artículos que podrían interesarte

Casos de uso prioritarios para empresas medianas

La microsegmentación zero trust puede aplicarse a toda la infraestructura, pero los recursos limitados requieren priorización. Estos cuatro casos de uso ofrecen el mayor retorno para empresas medianas.

Protección de aplicaciones críticas de negocio. ERP, CRM y sistemas de facturación y nóminas son objetivos principales para atacantes y esenciales para la continuidad operativa. Aislarlos con políticas estrictas reduce significativamente el impacto de una brecha en la red.

Separación de entornos. Desarrollo, pruebas y producción deberían estar aislados, pero en la práctica las comunicaciones cruzadas son frecuentes y peligrosas. Un atacante que compromete un entorno de desarrollo con seguridad relajada no debería poder saltar a producción. La microsegmentación zero trust hace explícita y forzosa esta separación.

Cumplimiento normativo. El RGPD exige medidas técnicas para proteger datos personales. La directiva NIS2 amplía los requisitos de seguridad para sectores esenciales. El Esquema Nacional de Seguridad en España establece niveles de protección según la sensibilidad de la información. La microsegmentación zero trust proporciona evidencia demostrable de controles de acceso granulares, simplificando auditorías y certificaciones.

Contención de ransomware. El modelo de ataque típico del ransomware incluye una fase de propagación lateral para maximizar el impacto antes de activar el cifrado. En una red microsegmentada, esta propagación genera alertas inmediatas y queda contenida al segmento inicial. La diferencia entre cifrar un servidor y cifrar toda la empresa.

Métricas de éxito y KPIs

La inversión en microsegmentación zero trust debe justificarse con resultados medibles. Estos indicadores demuestran valor ante el comité de dirección y ayudan a identificar áreas de mejora.

Reducción de la superficie de ataque. Mide el número de flujos de comunicación permitidos antes y después de la implementación. Una reducción del 70-80% es habitual y demuestra que las políticas de mínimo privilegio están funcionando.

Tiempo medio de contención. En ejercicios de red team o simulaciones, mide el tiempo que tarda el equipo de seguridad en detectar y aislar un segmento comprometido. El objetivo es reducirlo de varias horas a minutos.

Cobertura de microsegmentación. Porcentaje de cargas de trabajo críticas protegidas con políticas activas en modo enforcement. Permite supervisar el avance del despliegue y detectar brechas

Reducción del coste de cumplimiento. Mide el tiempo dedicado a preparar auditorías y evidencias de controles de acceso. La visibilidad granular que ofrece la microsegmentación zero trust simplifica este proceso.so.

Falsos positivos en modo enforcement. Número de conexiones legítimas bloqueadas que requieren ajuste de políticas. Es un indicador de la calidad de la fase de descubrimiento y definición de políticas.

Errores frecuentes que debes evitar

La implementación de microsegmentación zero trust presenta errores comunes. Identificarlos ayuda a evitarlos.

Políticas excesivamente permisivas por temor a interrupciones. Si las políticas permiten casi todo, la microsegmentación zero trust pierde valor. Es preferible un despliegue más lento y estricto que uno rápido e ineficaz. El modo monitor permite validar antes de aplicar.

Ignorar a los equipos de desarrollo y aplicaciones. Seguridad no puede definir políticas de forma aislada. Los responsables de las aplicaciones conocen las comunicaciones legítimas y los cambios previstos. Involucrarlos desde la fase de descubrimiento evita fricciones y mejora la calidad de las políticas.

Subestimar la fase de descubrimiento. La presión por mostrar resultados rápidos lleva a acortar el mapeo inicial. Esto genera políticas incompletas que bloquean tráfico legítimo en producción. Dedica el tiempo necesario a entender el estado actual antes de cambiarlo.

No planificar la operación día dos. Muchos proyectos de microsegmentación zero trust se consideran exitosos tras el despliegue inicial y pierden impulso. Sin procesos de mantenimiento, las políticas quedan obsoletas en meses. Asigna recursos permanentes a la operación.

Intentar microsegmentar todo simultáneamente. Un enfoque integral multiplica el riesgo y la complejidad. El despliegue gradual por aplicaciones críticas permite aprender y ajustar antes de escalar.

Consideraciones de inversión y recursos

La microsegmentación zero trust requiere inversión en tecnología y capacidades internas. Dimensionar correctamente ambos aspectos evita sorpresas.uciones del mercado suelen ofrecer dos modelos de licenciamiento: por número de cargas de trabajo protegidas, que es predecible pero puede encarecerse al escalar, y por volumen de datos procesados, que se adapta a entornos variables pero dificulta la previsión presupuestaria. Solicita estimaciones detalladas para tu entorno. El coste de la plataforma es solo una parte. La integración con la infraestructura existente, la configuración inicial y la migración de políticas pueden requerir servicios profesionales que igualen o superen el coste de las licencias del primer año.ño.

En cuanto a recursos humanos, la operación de microsegmentación zero trust requiere perfiles con conocimiento de redes, seguridad y las aplicaciones de negocio. En empresas medianas, esto suele recaer en el equipo de seguridad existente con formación adicional. La alternativa es externalizar la operación a un proveedor de servicios gestionados de seguridad, lo que transfiere la carga operativa pero introduce dependencia.

El tiempo de implementación completa, desde el descubrimiento hasta la cobertura de todas las aplicaciones críticas, varía entre 6 y 18 meses según la complejidad del entorno y los recursos asignados. Es un programa, no un proyecto puntual.

- Es un programa, no un proyecto puntual.

Próximos pasos

La microsegmentación zero trust es una respuesta práctica a las amenazas actuales. Las empresas con redes híbridas sin segmentación granular asumen un riesgo creciente cada día.

El punto de partida es la visibilidad. Sin conocer las comunicaciones en la red, cualquier decisión de seguridad es especulativa. Un assessment inicial que mapee dependencias y flujos es fundamental considerando este camino, el siguiente paso lógico es una evaluación de madurez que identifique gaps actuales y defina una hoja de ruta realista. Esta evaluación debe considerar no solo la tecnología, sino también los procesos y las capacidades del equipo.

FAQs

¿Microsegmentación zero trust es lo mismo que segmentación de red?

No. La segmentación clásica separa redes grandes; la microsegmentación controla comunicaciones mucho más granulares, especialmente este-oeste.

¿Se puede hacer microsegmentación zero trust sin rediseñar toda la red?

Sí. De hecho, muchas estrategias eficaces se basan en política por identidad/etiqueta y control progresivo, sin re-IP masivo.

¿ZTNA sustituye la microsegmentación zero trust?

No. ZTNA controla usuario → app. La microsegmentación controla app → app y evita movimiento lateral dentro del entorno.

¿Cuál es el primer punto que debería microsegmentar?

Identidad (Tier 0) y administración. Es donde un atacante obtiene capacidad para dominar el entorno.